Isso não é o nosso administrador: Os pontos cegos que abrem portas para atacantes

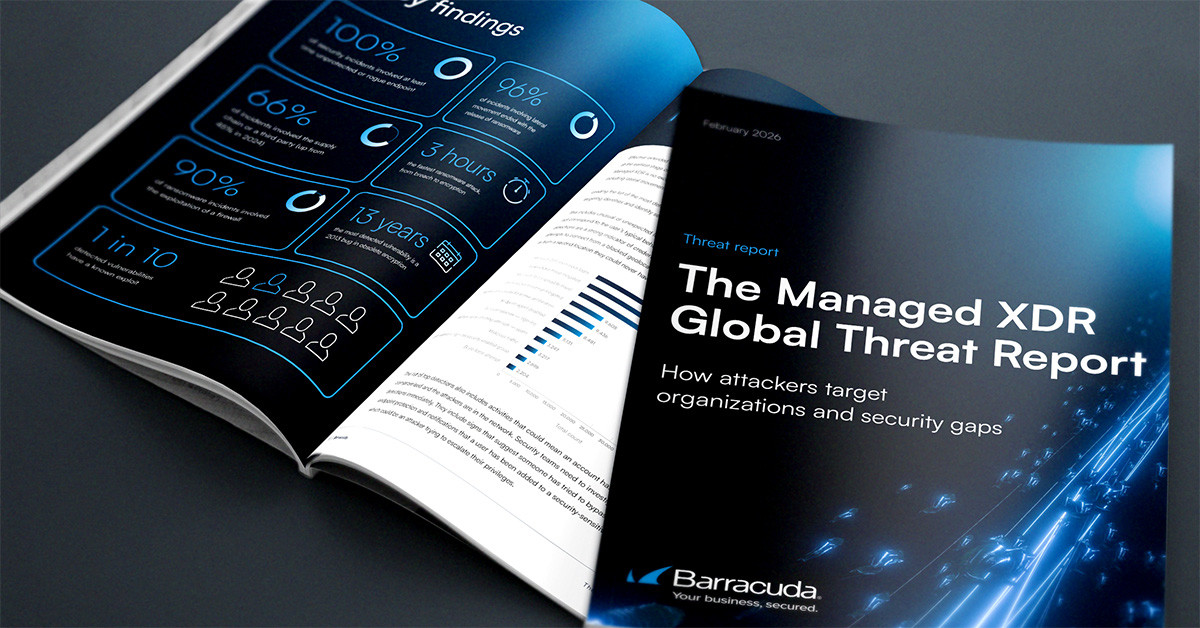

Lições de cerca de 600.000 alertas de segurança analisados pelo Barracuda Managed XDR

Principais conclusões

- Em 2025, 90% dos incidentes de ransomware exploraram firewalls, e o caso de ransomware mais rápido observado levou três horas desde a violação até à encriptação.

- A vulnerabilidade CVE mais amplamente detetada data de 2013, e 11% das vulnerabilidades detetadas têm um exploit conhecido.

- A Barracuda lança o Relatório Global de Ameaças do Managed XDR.

Ciberataques são furtivos. Eles infiltram-se nas redes, procurando falhas, erros e descuidos: um único dispositivo desonesto, uma conta que não foi desativada quando alguém saiu, uma aplicação adormecida que não foi atualizada ou uma funcionalidade de segurança desativada acidentalmente. Eles tentarão enganar os funcionários e roubar as suas identidades, aproveitar-se de ferramentas de TI legítimas e juntar-se a grupos de acesso privilegiado. Grande parte disto parecerá atividade de TI do dia-a-dia.

Para as organizações e as suas equipas de segurança — especialmente se essa 'equipa' for um único profissional de TI — isto apresenta desafios de segurança imensos. Com recursos e visibilidade limitados e um conjunto de ferramentas de segurança fragmentadas, devem proteger identidades, ativos e dados de ataques que podem ocorrer em poucas horas ou permanecer na rede durante meses.

Como os atacantes visam as organizações e as lacunas de segurança que aumentam o risco

O novo Relatório Global de Ameaças Barracuda Managed XDR destaca as táticas usadas por atacantes nos últimos 12 meses — e as lacunas de segurança que expõem as organizações ao risco.

As ameaças são reais, não teóricas. Elas são retiradas de um conjunto de dados único e real de mais de dois triliões de eventos de TI coletados durante 2025, cerca de 600.000 alertas de segurança e aproximadamente 300.000 endpoints protegidos, firewalls, servidores, ativos na nuvem, entre outros. Os dados são complementados por resumos de incidentes e passos práticos sobre como se manter seguro e ciber-resiliente.

O objetivo do relatório é ajudar os profissionais de TI e segurança em organizações com recursos limitados a compreender melhor como os atacantes visam potenciais vítimas e os pontos fracos de segurança que tentam explorar.

Quem está realmente a iniciar sessão, a usar essa ferramenta, a juntar-se a esse grupo?

As conclusões mostram como os atacantes exploram ferramentas de TI legítimas, como software de acesso remoto, e aproveitam dispositivos desprotegidos ou desonestos. Destacam também os riscos da encriptação desatualizada, da segurança de endpoints desativada e muito mais, bem como os sinais de alerta de comportamentos invulgares de início de sessão ou de acesso privilegiado.

Principais Conclusões

- 90% dos incidentes de ransomware exploraram firewalls através de um CVE (uma vulnerabilidade de software classificada) ou conta vulnerável. Os atacantes podem usar isso para obter acesso e controlo sobre a rede e evitar a sua proteção, escondendo tráfego e atividade maliciosos.

- O caso de ransomware mais rápido observado envolveu o ransomware Akira e demorou apenas três horas desde o ataque até à encriptação. Timelines tão comprimidos podem deixar os defensores com uma oportunidade mínima para detetar e responder.

- Uma em cada 10 vulnerabilidades detectadas tinha uma exploração conhecida. Os atacantes estão a armar ativamente os bugs de software, muitas vezes na cadeia de fornecimento — e a importância de identificar e corrigir software não corrigido não pode ser subestimada.

- A vulnerabilidade mais amplamente detectada remonta a 2013. CVE-2013-2566 é uma falha num algoritmo de encriptação desatualizado que pode ser encontrada em sistemas legados, como servidores antigos ou dispositivos ou aplicações incorporados.

- 96% dos incidentes envolvendo movimentação lateral terminaram com o lançamento de ransomware. A movimentação lateral é o momento em que atacantes à espreita num endpoint não protegido se revelam, e representa o maior sinal de alerta de um ataque de ransomware.

- 66% dos incidentes envolveram a cadeia de fornecimento ou um terceiro (acima de 45% em 2024) à medida que os atacantes exploram fraquezas em software de terceiros para violar defesas e ampliar o seu alcance.

Espera o inesperado

O relatório mostra que não existe uma solução única para todos no que diz respeito a ciberataques. Os atacantes são oportunistas e as 'kill chains' raramente, se é que alguma vez, são lineares e organizadas.

Os ataques de ransomware são um excelente exemplo. De acordo com os dados de deteção e incidente da Barracuda Managed XDR’s, os ataques de ransomware mais rápidos em 2025 demoraram apenas horas de ponta a ponta, enquanto os mais longos demoraram meses. Intrusões prolongadas permitem danos máximos, e incidentes que se movem a uma velocidade relâmpago podem ser mais difíceis de detetar e conter antes de serem executados.

Proteção integrada

Se não for resolvido, um único sinal de alerta pode rapidamente evoluir para um incidente generalizado que perturba as operações, reduz a produtividade, compromete dados sensíveis e prejudica a estabilidade financeira e a reputação da marca.

As organizações precisam de uma estratégia de segurança unificada que integre tecnologias de deteção avançadas, potenciadas por IA, com um SOC totalmente autónomo, complementado por educação do utilizador, resposta automatizada a ameaças e uma cultura de segurança resiliente.

Rápidas vitórias para fortalecer a proteção são descritas ao longo do relatório. Elas incluem autenticação multifator consistente e controles de acesso, uma abordagem robusta para gestão de patches e proteção de dados, e formação regular de sensibilização sobre segurança para os colaboradores.

Isto deve ser sustentado por uma plataforma de segurança abrangente e gerida e uma solução XDR gerida 24/7 que integra segurança de rede, endpoint, servidor, cloud e e-mail — proporcionando visibilidade total de ponta a ponta e controlo de gestão suportado por um SOC totalmente autónomo.

Para descobertas e insights adicionais, leia o relatório aqui.

O Relatório de Invasão de Segurança de E-mail de 2025

Principais conclusões sobre a experiência e o impacto das violações de segurança de e-mail em organizações em todo o mundo

Subscreva o Blogue Barracuda.

Inscreva-se para receber destaques sobre ameaças, comentários do setor e muito mais.

Relatório de Insights do Cliente MSP 2025

Uma visão global sobre o que as organizações precisam e desejam dos seus provedores de serviços geridos de cibersegurança