Threat Spotlight: Como os kits de phishing evoluíram em 2025

Os principais temas, equipas e táticas de phishing dos últimos 12 meses

Principais conclusões

- O número de kits de phishing conhecidos duplicou durante 2025

- Recém-chegados são sofisticados, evasivos e furtivos

- Bypass de MFA, ofuscação de URL e abuso de CAPTCHA visto em metade de todos os ataques

- Os esquemas e kits de phishing tradicionais prosperam devido à inovação constante — houve 10 milhões de ataques Mamba 2FA no final de 2025

Em 2025, 90% das campanhas de phishing de alto volume utilizaram kits de Phishing-as-a-Service (PhaaS). Estes kits transformaram o cenário do phishing, permitindo que até mesmo cibercriminosos menos habilidosos acedam a ferramentas avançadas e automação, e lancem campanhas de phishing em larga escala e direcionadas, muitas vezes imitando serviços e instituições legítimas.

Este artigo fornece uma visão geral da atividade e evolução dos kits de phishing durante 2025. É uma peça complementar às previsões de phishing para 2026 publicadas em dezembro de 2025.

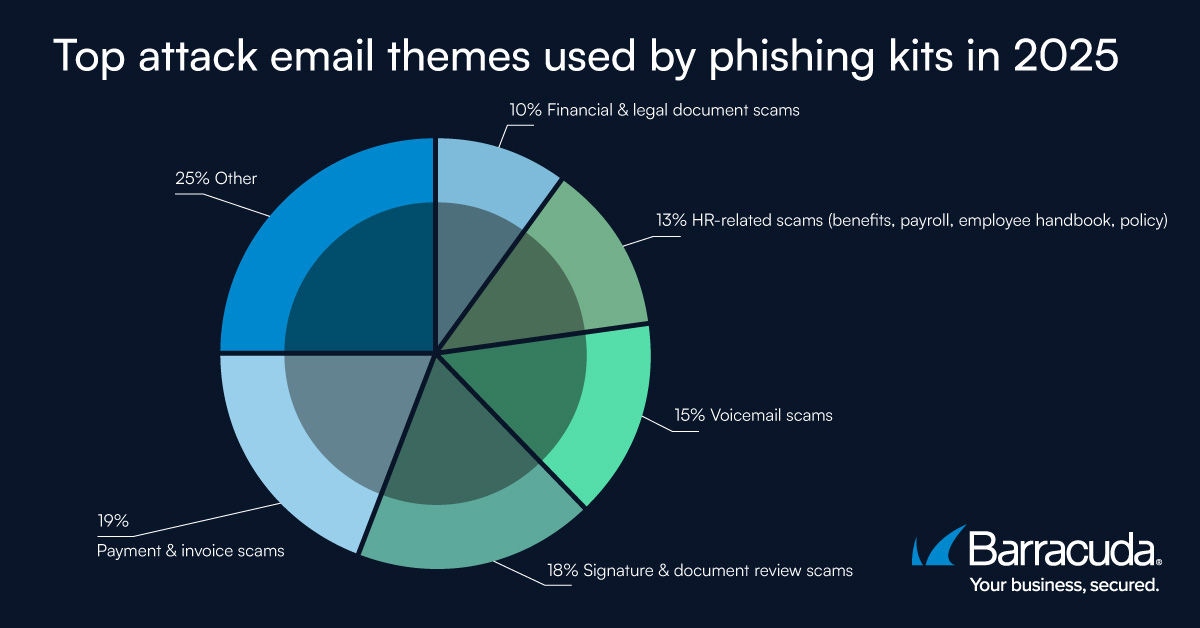

Principais temas de ataque PhaaS

Os temas de phishing mais comuns observados pelos analistas de ameaças da Barracuda durante 2025 eram preocupantemente familiares. Incluíam mensagens falsas de pagamento, financeiras, legais, assinatura digital e relacionadas com RH — todas concebidas para enganar os utilizadores a clicar num link, escanear um código QR ou abrir um anexo e partilhar informações pessoais com atacantes.

Estas são abordagens testadas e comprovadas que existem há anos, falsificando marcas de confiança como Microsoft, DocuSign, SharePoint e outras. Continuam a ter sucesso apesar da crescente sensibilização dos utilizadores e das medidas de segurança em constante melhoria.

Este sucesso deve-se à inovação contínua nas ferramentas e táticas subjacentes, tornando os e-mails mais autênticos e convincentes. Os atacantes estão a aproveitar a IA, novas técnicas de evasão de segurança e ofuscação, e a abusar de uma gama mais ampla de plataformas de confiança para hospedar e distribuir conteúdo.

As inovações relacionadas com temas vistas durante 2025 incluem:

Esquemas fraudulentos de pagamento e fatura

- Os atacantes utilizaram IA generativa para produzir e-mails de "fatura em atraso" e pedidos de pagamento altamente convincentes, que correspondiam de perto ao tom, estilo e branding do serviço legítimo que estavam a imitar.

- Os códigos QR foram incorporados nas faturas para transferir as vítimas de ambientes de desktop seguros para dispositivos móveis menos protegidos, aumentando as hipóteses de um ataque bem-sucedido.

Esquemas de correio de voz ('vishing')

- E-mails incluíam links para portais de "correio de voz seguro" que recolhiam credenciais.

- Os atacantes também usaram IA generativa para gerar múltiplas variações de e-mails de phishing e scripts, ajudando os e-mails a escapar à deteção e aumentar a credibilidade.

- Endereços de e-mail confiáveis foram falsificados para fazer com que os ataques parecessem legítimos, e os e-mails até copiavam o design e os padrões familiares usados por serviços conhecidos que lidam com notificações de correio de voz.

esquemas fraudulentos de documentos financeiros e legais

- Os atacantes usaram truques de engenharia social juntamente com IA generativa para eliminar quaisquer erros óbvios que pudessem alertar as vítimas. Ao tornar as mensagens mais pessoais e adaptar constantemente os seus padrões, tornaram muito mais difícil para as vítimas distinguir os e-mails maliciosos dos reais.

- Os atacantes utilizaram técnicas de spear phishing para pesquisar cuidadosamente cada organização, obtendo informações sobre os seus principais executivos e imitando-os de forma precisa. Em alguns casos, sequestraram ou utilizaram contas comprometidas para enganar os funcionários a aprovarem transferências fraudulentas.

Esquemas de revisão de assinatura e documentos

- Os atacantes imitaram um número crescente de plataformas confiáveis com branding de alta qualidade e exigências "urgentes" para rever e assinar.

- A incorporação de códigos QR maliciosos em pedidos de assinaturas com aparência autêntica deslocou o ataque para dispositivos móveis fora do perímetro de segurança corporativo.

Esquemas relacionados com RH (benefícios, folha de pagamento, manual do funcionário)

- Os ataques foram alinhados com os prazos fiscais e ciclos de pagamento para explorar a urgência.

- Os códigos QR foram incorporados em "atualizações de política" para contornar filtros de e-mail.

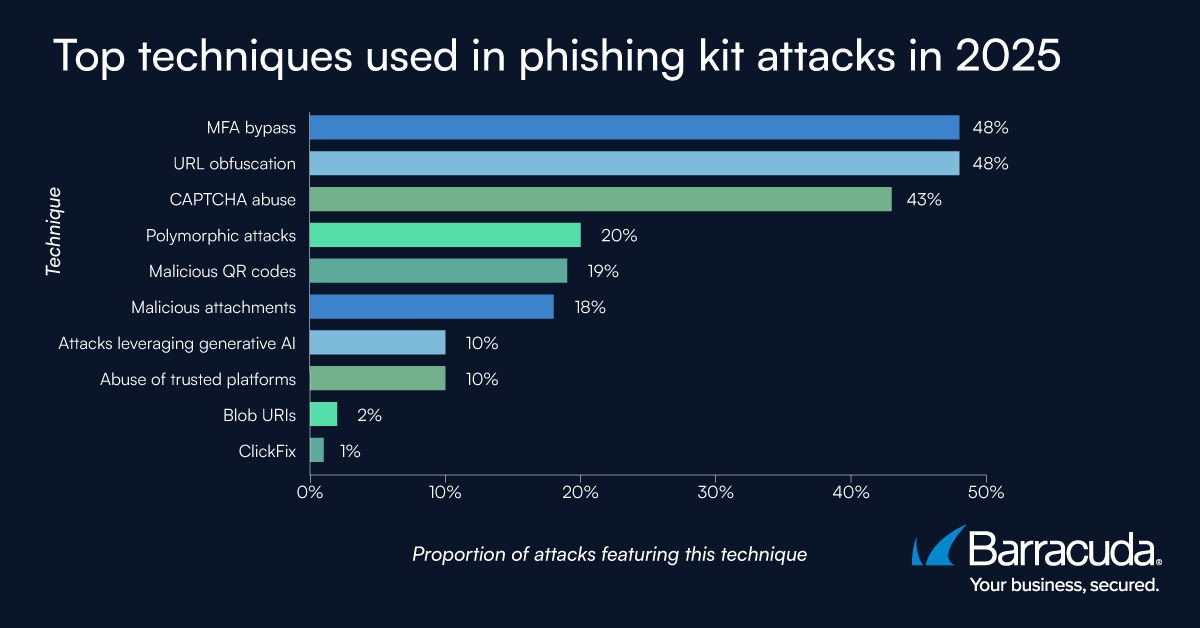

Técnicas populares usadas em phishing em 2025

As técnicas utilizadas pelos kits de phishing durante 2025 foram variadas e inventivas. Elas incluíram:

- Ofuscações para ocultar URLs de deteção e inspeção, observadas em 48% dos ataques. Os atacantes também adicionaram redirecionamentos abertos e etapas de verificação humana, tornando os URLs de phishing aparentemente autênticos e mais difíceis de bloquear.

- Ataques que contornam a autenticação multifator (MFA), por exemplo, roubando cookies de sessão (também observado em 48% dos ataques).

- Ataques que aproveitaram CAPTCHA para adicionar autenticidade e esconder destinos suspeitos (43%).

- Códigos QR maliciosos (visto em 19%). Os atacantes começaram a dividir códigos QR em várias imagens ou a aninhar códigos maliciosos dentro ou ao redor de códigos legítimos para escapar à deteção por ferramentas de segurança de e-mail.

- ataques ‘polimórficos’que variavam o cabeçalho do e-mail, o corpo e o destino para confundir ou atrasar a deteção (20%).

- Anexos maliciosos (18%).

- O abuso de plataformas online confiáveis e legítimas, como as usadas para colaboração ou design (10%).

- Ataques que utilizam IA generativa, por exemplo, o uso de plataformas sem código, CAPTCHAs gerados por IA, comentários e código (10%).

- O uso de ‘Blob URIs’, um tipo de endereço web usado para armazenar dados localmente na memória, tornando os ataques difíceis de detectar usando medidas tradicionais (2%).

- O uso de 'ClickFix' técnicas de engenharia social, onde um utilizador é enganado para executar manualmente um comando malicioso (1%).

Os kits de phishing duplicaram em número à medida que novos participantes surgiram

Os analistas de ameaças da Barracuda registaram uma duplicação no número de kits PhaaS em uso ativo durante 2025, com incumbentes persistentes e adaptáveis, como Tycoon 2FA e Mamba 2FA, enfrentando a concorrência de novos concorrentes agressivos, como Cephas, Whisper 2FA e GhostFrame. A equipa relatou regularmente sobre alguns dos kits de phishing mais predominantes ao longo do ano.

Os novos kits de phishing são sofisticados e partilham um foco em medidas avançadas de anti-análise, bypass de MFA e implementação discreta.

Abaixo estão cinco novos intervenientes notáveis e as suas principais características:

2FA sorrateiro

Sneaky 2FA é um kit de phishing avançado que utiliza técnicas de adversário-no-meio (AitM) para contornar a autenticação de dois fatores.

Características distintivas:

- Interação com Microsoft API: O kit interage diretamente com APIs legítimas da Microsoft para validar credenciais capturadas e tokens de sessão, garantindo apropriações de conta bem-sucedidas.

- Funcionalidades anti-bot/anti-análise: Inclui técnicas de evasão concebidas para bloquear ferramentas automatizadas e ambientes sandbox.

- Funcionalidade BitB (navegador-no-navegador): O kit gera janelas de navegador falsas que imitam perfeitamente os pop-ups de login legítimos, ocultando o verdadeiro URL malicioso das vítimas.

- Redirecionamento: Também redireciona as vítimas para uma página da Wikipédia relacionada com a Microsoft após a captura de credenciais para manter a autenticidade e reduzir a suspeita, incluindo em casos onde é detetada qualquer forma de análise, automação ou atividade de sandbox.

CoGUI

Um kit sofisticado, concebido com capacidades avançadas de evasão e anti-detecção, frequentemente utilizado por atores de ameaça de língua chinesa.

Características distintivas:

- Técnicas de evasão: Implementa geofencing (limitando o acesso por localização), header fencing (filtrando cabeçalhos de e-mail) e fingerprinting (captura de características do dispositivo) para evitar a deteção por sistemas automatizados.

- Não captura MFA: Ao contrário de muitos kits de phishing modernos, as campanhas CoGUI vistas até à data não apresentam recolha de credenciais MFA.

- Semelhanças com Darcula: Partilha características com o kit de phishing Darcula, incluindo sobreposição de infraestrutura e padrões de alvo.

- Imitação de alvo: Falsifica frequentemente plataformas principais como a Amazon, PayPal, Rakuten e Apple.

Cephas

Cephas é um kit de phishing altamente ofuscado, com técnicas avançadas de anti-bot e anti-análise e forte integração com a API da Microsoft.

Características distintivas:

- Integração com API da Microsoft: Garante que as credenciais capturadas e os tokens de sessão são válidos e imediatamente utilizáveis.

- Ofuscação de código: Utiliza JavaScript denso e altamente ofuscado.

- Anomalias de páginas temáticas: Inclui comentários incomuns em páginas (por exemplo, "prova de vinhos na Riverside Avenue", "Quasar Espectral"), possivelmente como técnicas de evasão de impressão digital ou diversificação de conteúdo.

Whisper 2FA

Whisper 2FA é um kit de phishing leve, focado na furtividade, otimizado para simplicidade, velocidade e contornar MFA.

Características distintivas:

- Exfiltração simplificada: Utiliza roubo de credenciais e tokens MFA baseados em AJAX, evitando proxies reversos pesados e reduzindo a complexidade de implementação.

- Anti-análise agressiva: O código usa ofuscação Base64 + XOR, reforçada por múltiplas camadas de ofuscação, armadilhas anti-debugging e blocos de inspeção a nível de script.

- Capacidade de contornar MFA: Inclui uma lista codificada em Base64 de métodos MFA (notificações push, SMS, chamadas de voz, códigos de aplicação) para lidar com vários cenários de autenticação.

GhostFrame

Visto pela primeira vez pela Barracuda em setembro de 2025, GhostFrame é um kit inventivo, evasivo e super furtivo que prioriza a ofuscação de código e o ocultamento de URLs.

Características distintivas:

- Abuso de iframe: Uma tática de ataque em duas etapas com um ficheiro HTML externo aparentemente inofensivo apontando para iframes incorporados que escondem o conteúdo de phishing.

- Medidas anti-análise: Emprega técnicas semelhantes a outros kits avançados para evadir a deteção automatizada.

- Criação e validação dinâmica de subdomínios: O kit de phishing gera um subdomínio diferente e aleatório cada vez que alguém visita o site e executa verificações de validação antes de exibir o conteúdo de phishing.

- O uso de streaming de imagem blob (Objeto Grande Binário) para os formulários de phishing reais a fim de evitar a inspeção de links estáticos.

Conclusão

2025 assistiu a uma explosão no número de kits de phishing. Os novos participantes estão a desenvolver e a escalar rapidamente, criando um panorama de ameaças variado e lotado que traz novos desafios para os defensores.

No entanto, à medida que avançamos para 2026, é importante lembrar que os kits tradicionais também continuam extremamente perigosos. No final de 2025, os analistas da Barracuda detetaram um aumento na atividade do conhecido kit de phishing Mamba 2FA — responsável por cerca de 10 milhões de ataques.

Os kits estabelecidos não estão nem fora de ação nem acabados. Há apenas mais para as equipas de segurança compreenderem e defenderem-se.

Proteção contra técnicas em evolução

Um ataque de phishing bem-sucedido pode ter consequências de longo alcance para as vítimas, desde a perda de credenciais e dados sensíveis até ransomware, extorsão, tempo de inatividade operacional, perda de produtividade e reputações danificadas.

As abordagens tradicionais já não são suficientes para manter esta ameaça em rápida evolução e cada vez mais avançada sob controlo. As organizações precisam de uma plataforma de segurança integrada potenciada por IA, como BarracudaONE com supervisão 24 horas por dia, 7 dias por semana.

Isto deve ser acompanhado por uma cultura de segurança resiliente, formação de sensibilização sobre cibersegurança regularmente atualizada para os funcionários, um forte foco na autenticação e no acesso, além de atualizações de software e outros fundamentos essenciais de cibersegurança.

O Relatório de Invasão de Segurança de E-mail de 2025

Principais conclusões sobre a experiência e o impacto das violações de segurança de e-mail em organizações em todo o mundo

Subscreva o Blogue Barracuda.

Inscreva-se para receber destaques sobre ameaças, comentários do setor e muito mais.

Relatório de Insights do Cliente MSP 2025

Uma visão global sobre o que as organizações precisam e desejam dos seus provedores de serviços geridos de cibersegurança