O NTLM está a desaparecer: o que significa a sua eliminação gradual por parte da Microsoft para os MSPs e equipas de TI

Porque a autenticação legada é um risco crescente para a segurança — e como se preparar para um ambiente Windows com Kerberos em primeiro lugar

Principais conclusões

- NTLM é um risco de segurança conhecido que permite técnicas comummente utilizadas em ransomware e outros ataques.

- A descontinuação já está em curso, e as futuras versões do Windows desativarão o NTLM por defeito, a menos que seja explicitamente reativado.

- Identificar dependências ocultas de NTLM e validar a compatibilidade com Kerberos são cruciais para uma migração bem-sucedida.

A Microsoft está a eliminar gradualmente o seu protocolo de autenticação de longa data, NT LAN Manager, ou NTLM. Esta é uma daquelas tecnologias legadas que funcionou 'bem o suficiente' durante décadas, desde que a primeira versão foi introduzida em 1993 com o Windows NT 3.1. A Microsoft lançou o NTLMv2 seis anos depois, no Windows NT 4.0 Service Pack 4.

No momento do seu lançamento, o NTLM resolveu um grande problema para as redes empresariais. As empresas ainda estavam a usar desktops de utilizador único e grupos de trabalho simples para redes baseadas em domínios com autenticação centralizada e partilha de ficheiros. Entre outras funcionalidades, o NTLM fornecia autenticação de desafio-resposta e hashing mais forte, o que foi uma grande melhoria em relação ao seu antecessor. Funcionava bem para o que foi projetado, mas nunca foi pensado para proteger identidades das ameaças que vemos hoje. Ameaças como pass-the-hash, relay de credenciais e movimento lateral são possibilitadas pelas limitações do NTLM.

Se está a perguntar-se por que motivo o NTLM ainda existe após 30 anos, a resposta é simples. O NTLM é muito tolerante. DNS avariado? Relógios dessincronizados? Aplicações legadas? A autenticação NTLM funciona nestes cenários, onde Kerberos e outros mecanismos modernos não funcionam. Mesmo redes reforçadas podem estar a usar NTLM como método de 'fallback' para alguns sistemas.

O que está a Microsoft a fazer?

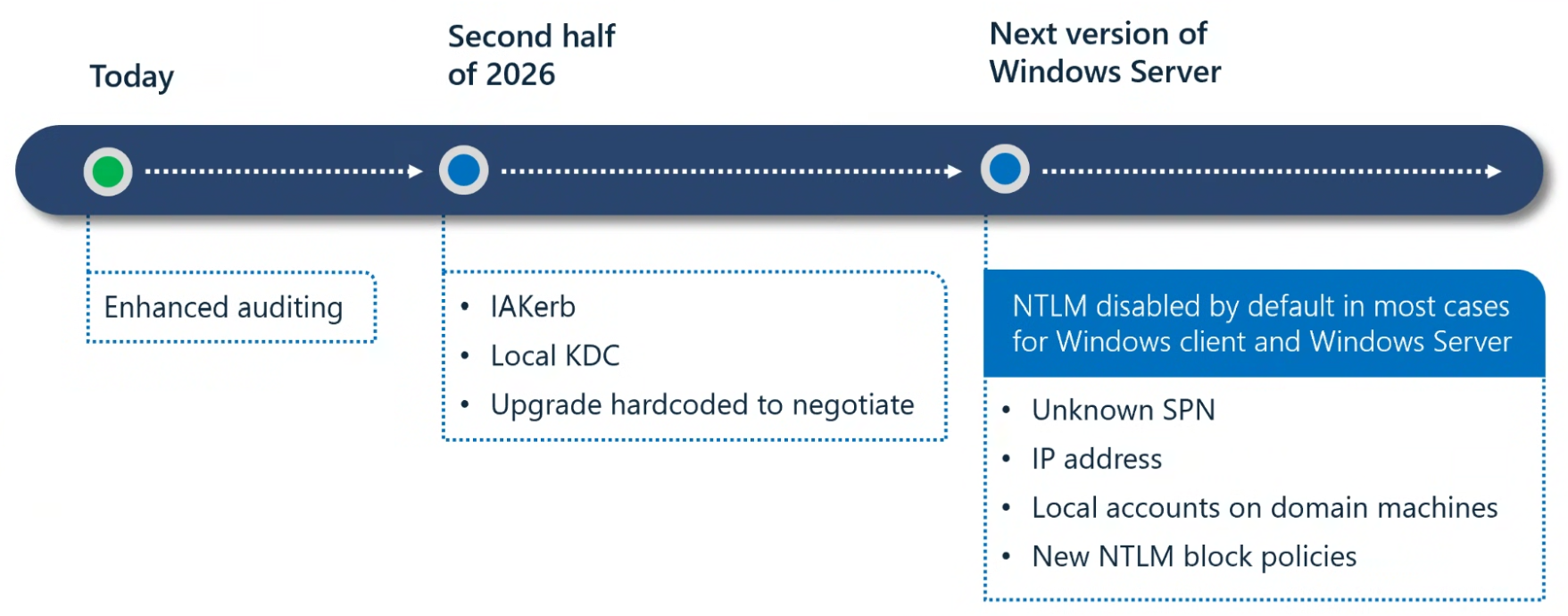

A Microsoft anunciou pela primeira vez a descontinuação do NTLM em 2023 e descontinuou formalmente o protocolo em meados de 2024. Foram definidas três fases distintas para ajudar os fornecedores de serviços geridos (MSPs) e as equipas de TI a migrar do NTLM para o Kerberos:

Fase 1 (Atual): A Microsoft lança ferramentas de auditoria melhoradas para dar aos administradores visibilidade sobre onde o NTLM ainda está presente. A Microsoft tem detalhes sobre as melhorias de auditoria aqui.

Fase 2 (Final de 2026):Autenticação Inicial e Pass-Through Usando Kerberos (IAKerb) e Centro de Distribuição de Chaves local (KDC) serão adicionados aos sistemas Windows. Estes ajudarão a eliminar a necessidade de usar o NTLM como mecanismo de recurso. Obtenha mais informações sobre estas funcionalidades em este artigo da Microsoft.

Fase 3 (Futuro): O NTLM será desativado por padrão nas futuras versões do Windows de próxima geração, exigindo substituições de políticas explícitas para reativar.

Roteiro da Microsoft de uma abordagem de três fases para a transição do NTLM, via Microsoft

Esta migração representa uma mudança massiva na segurança para sistemas Windows e pode vir acompanhada de alguns desafios e custos. Sistemas legados, autenticação codificada, sistemas embutidos como controladores HVAC e configurações de “backup” ocultas podem levar tempo para serem identificados e corrigidos.

O que está envolvido na migração?

Antes de o NTLM poder ser desativado, os MSPs e as equipas de TI devem primeiro identificar onde está a ser utilizado. Este é um trabalho de investigação que é suportado pelas novas funcionalidades de auditoria melhoradas. O processo pode ser demorado, especialmente se o NTLM for utilizado apenas durante momentos ou eventos específicos.

Qualquer coisa que utilize NTLM deve ser testada com o NTLM desativado. Isto pode envolver a configuração dos ambientes de teste, a configuração da autenticação Kerberos e o trabalho com os utilizadores finais para validar a funcionalidade.

Quando tudo tiver sido testado, migração de NTLM para Kerberos poderá ser gerida através de uma política de grupo ou poderá necessitar de atualizações ou alterações de código. Os Provedores de Serviços Geridos (MSPs) e as equipas de TI podem precisar de coordenar com vários fornecedores e equipas de suporte. Podem ocorrer atrasos inesperados que prolonguem o cronograma do projeto.

Tal como em qualquer outro projeto de TI, deve haver um período de monitorização e comunicação para identificar e resolver quaisquer efeitos inesperados nos utilizadores. Esta é uma boa altura para documentar novos procedimentos ou políticas e formar qualquer pessoa que possa precisar de resolver problemas à medida que surgem.

A monitorização contínua após o projeto ajudará a garantir que o NTLM não seja reintroduzido na rede.

NTLM é um risco de segurança

NTLM é explorado por dezenas de grupos de ameaças como Volt Typhoon, Scattered Spider, Wizard Spider e Dragonfly. O modelo de autenticação baseado em hash é um facilitador essencial para ataques que levam a ransomware ou intrusões de ameaça persistente avançada (APT). Ainda assim, a Microsoft continua a considerar o uso de NTLM “prevalente em ambientes empresariais onde protocolos modernos como Kerberos não podem ser implementados devido a dependências legadas, limitações de rede ou lógica de aplicação enraizada.” Espera-se que estas organizações estejam a trabalhar ativamente para eliminar as dependências de NTLM.

As empresas podem não querer investir num projeto NTLM, especialmente se acabaram de investir num conjunto de novas máquinas com Windows 11. Também pode ser difícil explicar NTLM a um público não técnico. No entanto, NTLM é um risco para o negócio e os líderes empresariais geralmente entendem os impactos de um ataque de ransomware. A mudança para a autenticação Kerberos é um investimento estratégico em segurança com benefícios a longo prazo, e deve ser feito o mais rapidamente possível.

O Relatório de Invasão de Segurança de E-mail de 2025

Principais conclusões sobre a experiência e o impacto das violações de segurança de e-mail em organizações em todo o mundo

Subscreva o Blogue Barracuda.

Inscreva-se para receber destaques sobre ameaças, comentários do setor e muito mais.

Relatório de Insights do Cliente MSP 2025

Uma visão global sobre o que as organizações precisam e desejam dos seus provedores de serviços geridos de cibersegurança