Ransomware BlackSuit: 8 anos, 6 nomes, 1 sindicato do cibercrime

Já se passaram quase 20 anos desde que ransomware se tornou uma ameaça significativa, e algumas das ameaças modernas mais prolíficas de hoje são os tataranetos das linhagens originais notórias. Isto é verdade no caso do ransomware BlackSuit, uma operação identificada como a quinta ameaça mais perigosa ao setor de saúde pública dos EUA apenas seis meses atrás.

Um início lento?

BlackSuit é uma operação de ransomware privada sem afiliados conhecidos e não funciona como um ransomware como serviço (RaaS). É uma ameaça ativa e generalizada agora, mas não era o caso em 2023. BlackSuit foi observado pela primeira vez durante o segundo trimestre de 2023, mas representou menos de meio por cento de todos os ataques de ransomware até ao final desse ano. Isto pode fazer parecer que o BlackSuit não estava a fazer muito por um tempo, mas isso raramente é o caso com operações de ameaça bem-sucedidas.

Os atores de ameaças organizados nunca fazem uma pausa, e os ataques que vemos são apenas uma parte do seu 'negócio'. Considere o que é necessário para uma operação de ransomware:

- Desenvolvimento contínuo de código para garantir que o seu ransomware/malware é eficaz e difícil de detetar

- Desenvolvimento de infraestrutura, como servidores de comando e controlo (C2), sistemas de pagamento, canais de comunicação, sites de vazamento, etc.

- Design estratégico de táticas, técnicas e procedimentos (TTPs) para realizar os ataques mais eficazes e danosos

- Investigação de vítimas e alvos para que o grupo possa concentrar-se em alvos de alto valor

- Recrutamento e formação de membros (ou afiliados RaaS) para garantir que o grupo esteja preparado para expandir operações

Estas são apenas algumas das coisas que estão sempre a acontecer em segundo plano à medida que os atacantes melhoram as suas operações. Muitas coisas têm de estar em prática antes que um grupo possa escalar os seus ataques. Não temos a certeza do que a BlackSuit estava a fazer em 2023, mas a sua atividade de ameaça escalou rapidamente no final do ano. Em fevereiro de 2024, a BlackSuit era uma das ameaças de ransomware mais ativas.

Como funciona o BlackSuit?

Vamos analisar a cadeia de infeção do BlackSuit, começando pelo acesso inicial. Como muitos __PLACEHOLDER_1__ BlackSuit utiliza __PLACEHOLDER_2__ e-mails de phishing __PLACEHOLDER_3__ __PLACEHOLDER_4__ que contêm __PLACEHOLDER_5__ anexos maliciosos __PLACEHOLDER_6__ ou __PLACEHOLDER_7__ links __PLACEHOLDER_8__ que iniciarão o processo de infeção quando abertos. Os anexos infetados frequentemente usam __PLACEHOLDER_9__ macros __PLACEHOLDER_10__ para executar o código, e os links podem levar a websites maliciosos que realizam __PLACEHOLDER_11__ ataques de download drive-by __PLACEHOLDER_12__. O grupo também utiliza __PLACEHOLDER_13__ publicidade maliciosa __PLACEHOLDER_14__ para redirecionar utilizadores para os seus sites de ataque.

O protocolo de ambiente de trabalho remoto (RDP) é o segundo vetor mais comum para acesso inicial. Aproximadamente 13,3% dos ataques BlackSuit começam aqui, muitas vezes com credenciais roubadas que o BlackSuit comprou de corretores de acesso inicial.

BlackSuit também explorar aplicações voltadas para o público que estão mal configuradas, sem patch ou de outra forma vulneráveis a ataques.

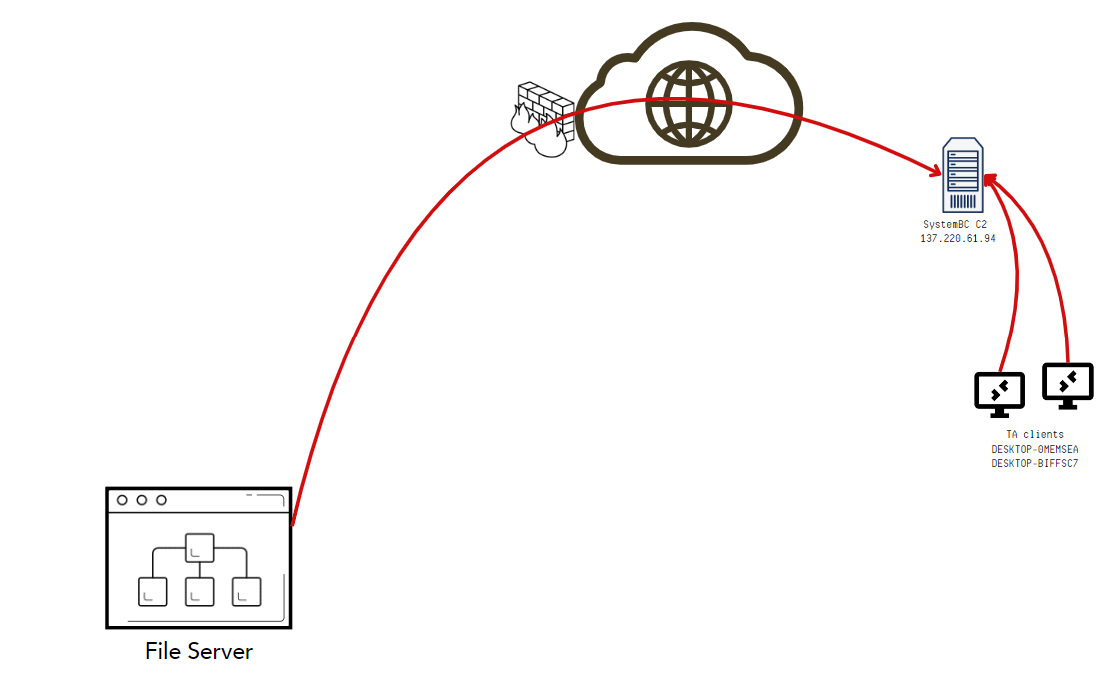

Uma das ferramentas favoritas do BlackSuit é SystemBC, um trojan de acesso remoto (RAT) que permite que atores de ameaças estabeleçam capacidade de comando e controle (C2) através de uma conexão proxy anónima. A seguir, uma ilustração simples desta conectividade C2:

Vamos manter uma visão geral de alto nível, mas pode ver uma análise técnica completa de uma infeção BlackSuit aqui.

Uma vez que o BlackSuit acede a um sistema, os atacantes tentam estabelecer persistência, escalar privilégios e iniciar movimento lateral. Várias ferramentas são utilizadas para estas operações:

- PowerShell: Um conjunto de automatização de tarefas multiplataforma lançado inicialmente como um componente do Microsoft Windows em 2006. As capacidades do PowerShell permitem que os atores de ameaça realizem muitos tipos de atividades maliciosas na rede da vítima. A documentação do PowerShell da Microsoft está aqui, e aqui está um artigo sobre como o PowerShell é utilizado em ataques de ransomware.

- PSExec: Software de sistema legítimo que lhe permite executar processos noutros sistemas e interagir completamente com aplicações de consola sem instalar software cliente. A documentação da Microsoft para PSExec encontra-se aqui.

- Cobalt Strike: Uma ferramenta comercial concebida para simular ataques e ações pós-ataque. Consulte a página MITRE ATT&CK aqui para saber mais sobre as razões pelas quais os agentes de ameaças utilizam este software nos seus ataques.

- Mimikatz: Um ladrão de senhas originalmente desenvolvido como uma prova de conceito para mostrar à Microsoft que os seus protocolos de autenticação eram vulneráveis a um ataque. O Mimikatz pode expor várias vulnerabilidades para roubar senhas. Pode encontrar detalhes aqui.

Quando estiverem prontos, BlackSuit começará exfiltração de dados para que possam ameaçar publicar ou vender os dados roubados se a vítima não pagar um resgate. Eles também eliminam as cópias de sombra de volume para interferir com os esforços de recuperação e, por vezes, encriptam ou eliminam os ficheiros de backup da empresa.

A próxima etapa é a implementação da carga útil do ransomware. O BlackSuit encripta ficheiros em discos locais e de rede utilizando scripts automatizados ou ferramentas remotas. Os atacantes geralmente ofuscam o nome do executável de encriptação utilizando algo como "explorer.exe" ou "abc123.exe".

O BlackSuit utiliza uma estratégia de encriptação parcial, o que torna o processo de encriptação muito mais rápido. A ideia é que a encriptação parcial tem menos probabilidade de acionar alertas de segurança e danificará mais ficheiros em menos tempo.

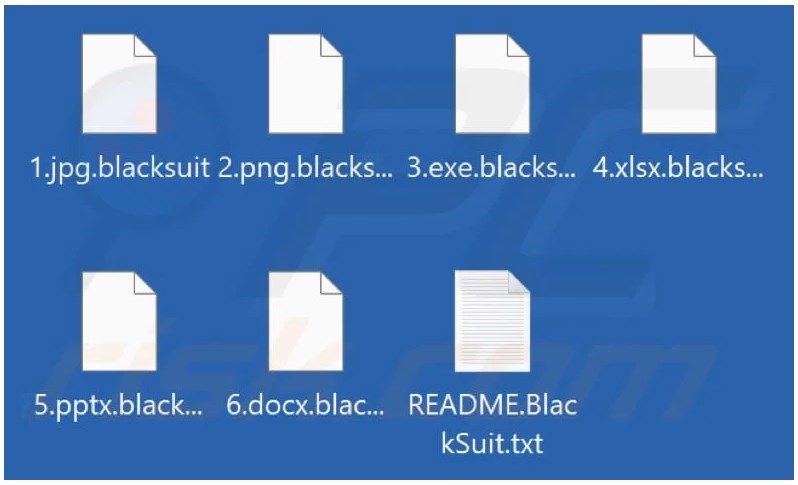

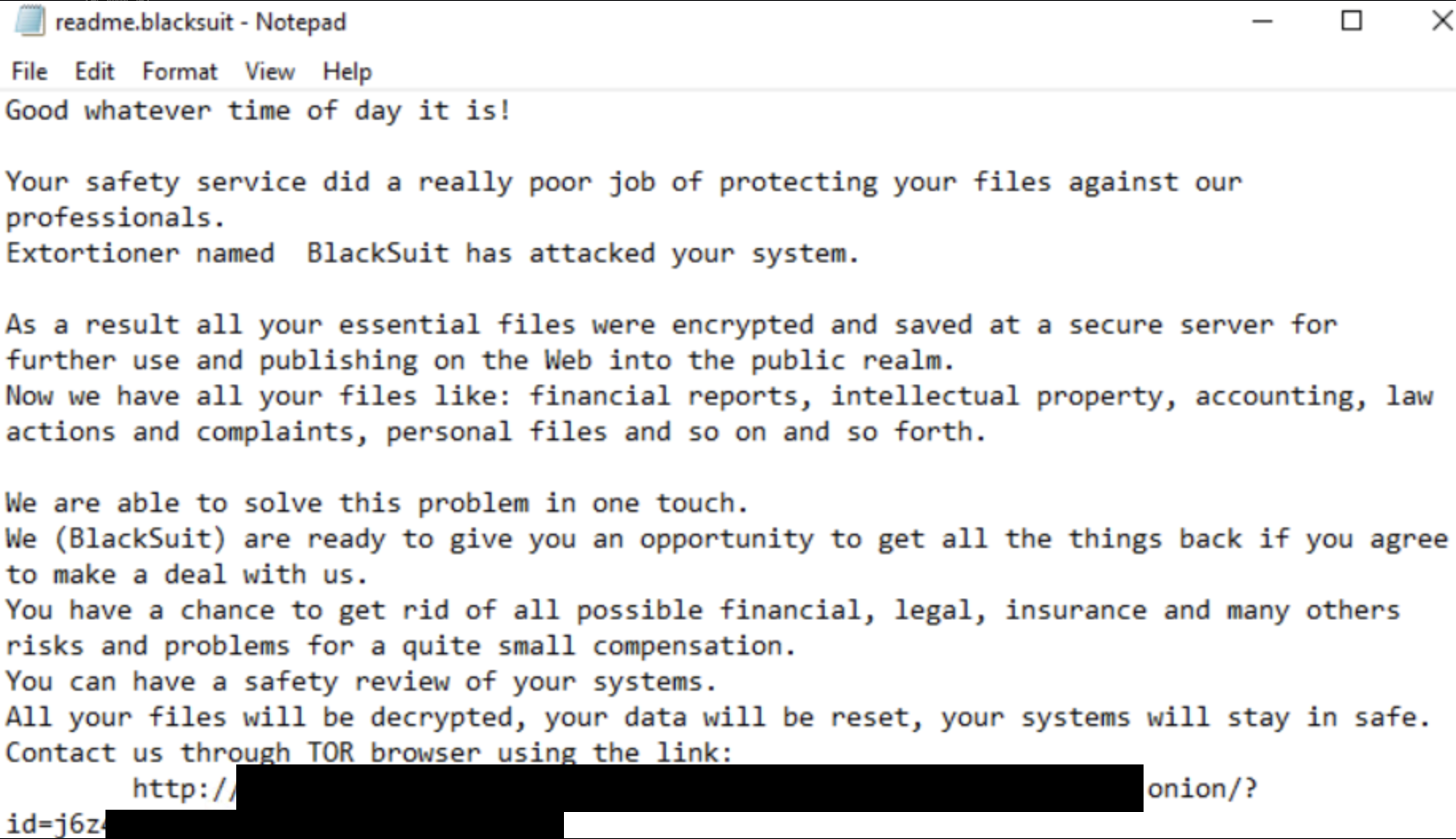

Os ficheiros encriptados são renomeados com uma extensão .blacksuit, e uma nota de resgate chamada "README.BlackSuit.txt" é colocada na área de trabalho e em todas as pastas com ficheiros encriptados.

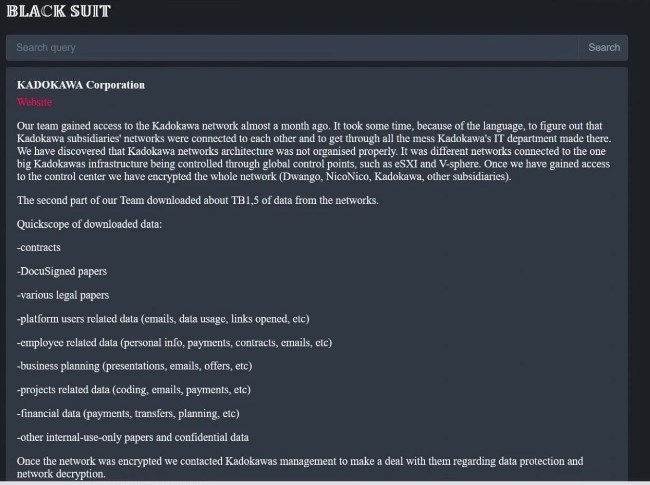

A exigência de resgate oferece uma chave de desencriptação e a privacidade dos seus ficheiros roubados em troca de um resgate — a típica ameaça de dupla extorsão. Entretanto, a vítima é listada no site de vergonha/vazamento da BlackSuit.

BlackSuit atinge tanto sistemas Windows como Linux. A variante Linux tem como alvo servidores VMware ESXi e utiliza comandos ESXi, argumentos de linha de comando do Linux e outras ferramentas compatíveis com Linux para realizar o ataque.

Vítimas notáveis

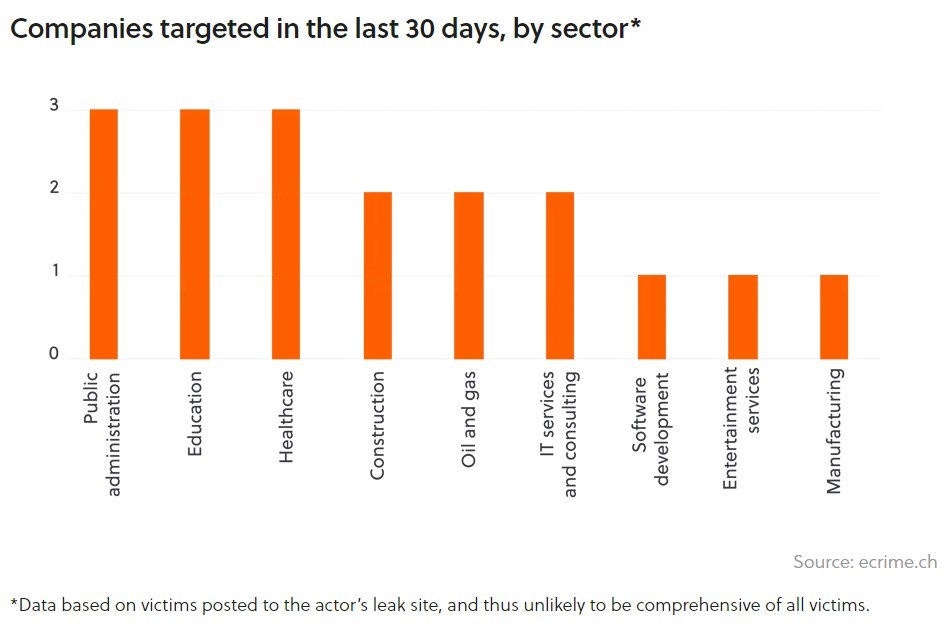

BlackSuit tem como alvo organizações de vários setores e países. S-RM relata que a maioria das vítimas são empresas dos EUA, e 88% delas são negócios com menos de 1.000 funcionários.

O grande resgate da BlackSuit ocorreu quando atacaram CDK Global, uma empresa multinacional americana que fornece sistemas de gestão de concessionárias e outros softwares e serviços a cerca de 15.000 concessionárias de automóveis em toda a América do Norte. As concessionárias perderam cerca de $1 mil milhões em interrupções de negócios e custos de recuperação.

Uma fonte não identificada disse à Bloomberg que CDK planeava pagar o resgate, e uma empresa de rastreamento de criptomoedas observou um pagamento de $25 milhões em Bitcoin para uma conta controlada por BlackSuit. Este é o terceiro maior pagamento de ransomware observado ou relatado, atrás de Dark Angels/vítima não identificada com $75 milhões e Phoenix/CNA Financial com $40 milhões.

Em abril de 2024, o grupo também perturbou as operações de mais de 160 centros de doação de plasma sanguíneo. Este foi um ataque à Octapharma Plasma, que tem operações em mais de 100 países e centros de doação em 35 estados nos EUA. A BlackSuit alegadamente infiltrou-se na Octapharma Plasma ao atacar os seus sistemas ESXi com a variante Linux mencionada acima.

BlackSuit também perturbou ZooTampa, o Governo do Brasil, Western Municipal Construction, e muitos mais.

Linhas

BlackSuit não surgiu do nada. O nome sim, mas os membros individuais da organização criminosa já existem há muitos anos.

Hermes ransomware apareceu em cena em fevereiro de 2016. A variante de ransomware Hermes foi considerada ‘ransomware de commodity’ porque era vendida em fóruns subterrâneos, onde era adquirida para uso por muitos outros agentes de ameaça. Mais tarde, transformou-se numa oferta de ransomware como serviço (RaaS) antes de diminuir em 2018.

O ransomware Ryuk surgiu em agosto de 2018, e os investigadores rapidamente associaram Ryuk ao Hermes através de semelhanças de código. A operação Ryuk criou uma variante mais sofisticada e destrutiva e pode ter sido a primeira a realizar ataques de caça a grandes jogos. Ryuk era frequentemente implantado após outros malwares como TrickBot, tornando-o parte de uma cadeia de ataque maior e mais destrutiva.

Até este ponto, as origens de Hermes e Ryuk não eram claras. Alguns investigadores suspeitavam que Hermes, e mais tarde Ryuk, foram desenvolvidos pelo grupo norte-coreano Stardust Chollima (Lazarus Group, APT38). Outros pensavam que estavam ligados a um ator de ameaça na Rússia conhecido como Wizard Spider (FIN12, UNC1878). Os analistas eventualmente concordaram que Hermes e Ryuk eram de origem russa.

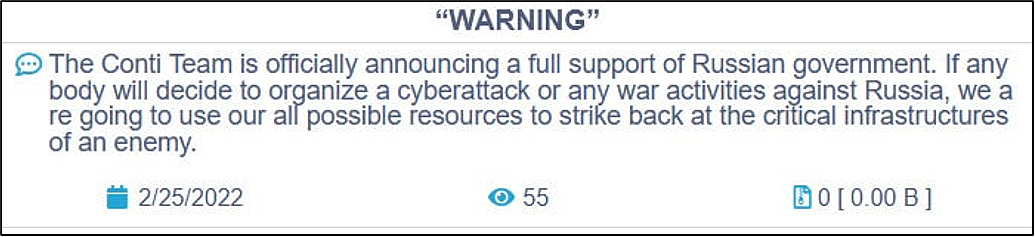

O ransomware Conti surgiu por volta de dezembro de 2019, aproximadamente na mesma altura em que o Ryuk começou a silenciar. As duas variantes de ransomware foram ligadas através de semelhanças de código e infraestrutura, bem como provas que ligam membros específicos do Conti a endereços do Ryuk. O Conti operava como um RaaS e estava a recolher muitos resgates de alto valor até que os líderes anunciaram publicamente o apoio à invasão russa da Ucrânia em fevereiro de 2022.

Um investigador ucraniano com acesso aos recursos do Conti respondeu enviando informações sensíveis do Conti para os média e publicando comunicações privadas no X (anteriormente Twitter). Ele também publicou o código-fonte para os ficheiros de malware do ransomware Conti.

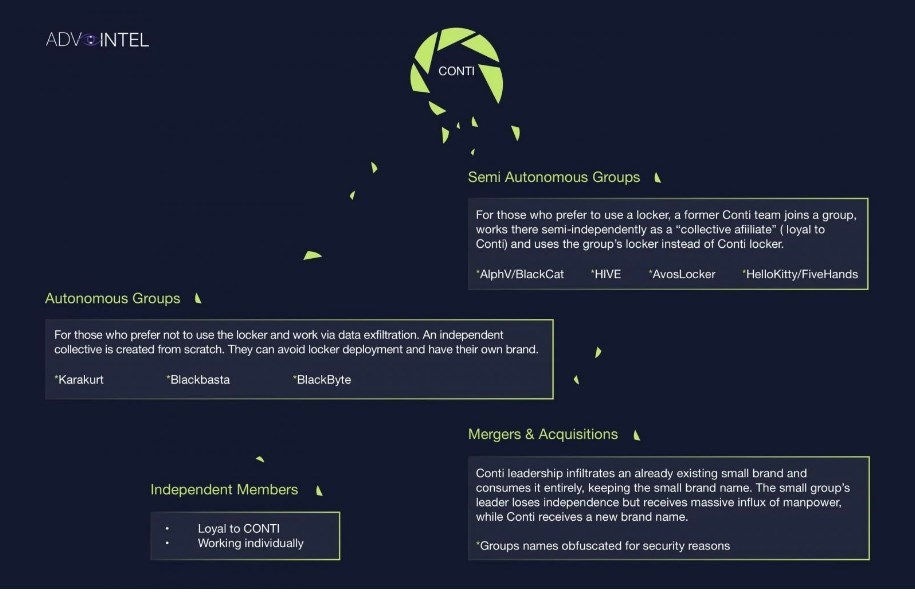

Os danos foram suficientemente graves para destruir a marca Conti, e os membros dispersaram-se estrategicamente por vários grupos novos e existentes no ecossistema de ransomware.

Pode ser através do grupo ‘fusões & aquisições’ ilustrado acima que membros do Conti acabem no grupo de ransomware Zeon, que foi observado pela primeira vez em janeiro de 2022. Zeon começou como uma variante de ransomware de nível básico e não sofisticado. O grupo rapidamente se reformulou para ransomware Royal e adotou operações mais avançadas semelhantes ao Conti. Royal parou os seus ataques em julho de 2023 após o seu ataque de grande repercussão à cidade de Dallas. Neste ponto, Royal reformulou-se para BlackSuit. Os investigadores especulam que esta reformulação foi para evitar a aplicação da lei e tornar a sua operação mais atraente para potenciais afiliados.

BlackSuit hoje

Antes de desaparecer, o grupo de ransomware Royal começou a experimentar um novo encriptador chamado BlackSuit. Isto levou muitos analistas da indústria a prever corretamente que o Royal estava a planear uma rebrand para BlackSuit. Em junho de 2023, menos de um mês após o surgimento de BlackSuit, os investigadores descobriram que as duas variantes eram ‘quase idênticas.’ Por esta razão, muitos investigadores referem-se ao BlackSuit e ao ransomware Royal como uma única entidade. Por exemplo, os especialistas atribuem mais de 350 ataques e $275 milhões em pedidos de resgate ao BlackSuit desde 2022, embora BlackSuit não fosse o nome do grupo até 2023.

Apesar das semelhanças, os operadores do BlackSuit fazem algumas coisas de forma diferente:

- O malware utiliza encriptação parcial melhorada e técnicas de evasão aprimoradas, e os desenvolvedores adicionaram mais opções de exfiltração de dados, como RClone e Brute Ratel.

- Os atacantes exigem quantias de resgate mais elevadas, geralmente de 1 milhão de dólares a 10 milhões de dólares. Eles também são mais agressivos na cobrança do resgate, contactando as suas vítimas por telefone ou e-mail para as intimidar a pagar.

- BlackSuit expandiu as suas capacidades de direcionamento ao adicionar habilidades de verificação de IP e argumentos para especificar diretórios de destino.

BlackSuit é uma ameaça atual, com dezenas de novas vítimas publicadas no seu site de vazamentos nas últimas semanas. Pode defender-se contra esta ameaça começando pelo básico:

- Certifique-se de que tem uma forte segurança de e-mail e sensibilização para phishing. O phishing é o principal vetor para a intrusão do BlackSuit.

- Implemente a autenticação multifator e o acesso com privilégios mínimos. Isto tornará mais difícil para os atacantes efetuarem login com credenciais roubadas e restringirá o que o intruso pode descobrir.

- Mantenha os sistemas e aplicações atualizados. BlackSuit explora vulnerabilidades de software, firmware e sistema operativo.

- Segmente a sua rede para restringir o movimento lateral em caso de violação. Isto irá "reduzir o raio de explosão" e conter o potencial dano a secções menores.

- Utilize deteção de endpoint alargada, monitorização contínua da rede e resposta automática a incidentes. Isto identificará e interromperá atividades suspeitas em tempo real.

- Mantenha backups seguros e offline dos dados críticos e teste-os regularmente para garantir que funcionam como esperado.

- Desative o protocolo de ambiente de trabalho remoto (RDP) se possível, uma vez que é o segundo ponto de intrusão mais elevado para o ransomware BlackSuit.

Não há razão para ser uma vítima do BlackSuit ou de qualquer outro ransomware. Proteja as suas credenciais, assegure as suas aplicações e mantenha um bom sistema de backup que proteja todos os dados críticos. Aproveite os recursos gratuitos como Stop Ransomware, e ligue-nos para que possamos ajudá-lo a defender cada vetor de ameaça contra ataques de ransomware.

Barracuda pode ajudar

A Barracuda fornece uma plataforma abrangente de cibersegurança que defende as organizações de todos os principais vetores de ataque que estão presentes nas ameaças complexas de hoje. A Barracuda oferece soluções completas, ricas em funcionalidades e de melhor valor, que protegem contra uma ampla gama de vetores de ameaça e são apoiadas por um serviço de apoio ao cliente premiado e completo. Como está a trabalhar com um único fornecedor, beneficia de uma complexidade reduzida, maior eficácia e menor custo total de propriedade. Centenas de milhares de clientes em todo o mundo confiam na Barracuda para proteger o seu email, redes, aplicações e dados.

O Relatório de Invasão de Segurança de E-mail de 2025

Principais conclusões sobre a experiência e o impacto das violações de segurança de e-mail em organizações em todo o mundo

Subscreva o Blogue Barracuda.

Inscreva-se para receber destaques sobre ameaças, comentários do setor e muito mais.

Relatório de Insights do Cliente MSP 2025

Uma visão global sobre o que as organizações precisam e desejam dos seus provedores de serviços geridos de cibersegurança