Ataque de ransomware em Nevada oferece lições sobre resiliência cibernética estadual

Planeamento estratégico e resposta a incidentes transformaram um ataque catastrófico num modelo de recuperação

Principais Conclusões

- A preparação compensa: os investimentos anteriores do Nevada em resiliência cibernética permitiram uma mobilização e recuperação rápidas—mesmo depois de atacantes apagarem volumes de backup.

- Táticas de ataque sofisticadas: os atores da ameaça permaneceram indetetados durante meses e acederam a milhares de ficheiros sensíveis.

- Resposta e recuperação coordenadas: Guias bem ensaiados, relações com fornecedores e parcerias federais permitiram que o Nevada restabelecesse serviços críticos para o negócio numa semana e alcançasse a recuperação total em 28 dias.

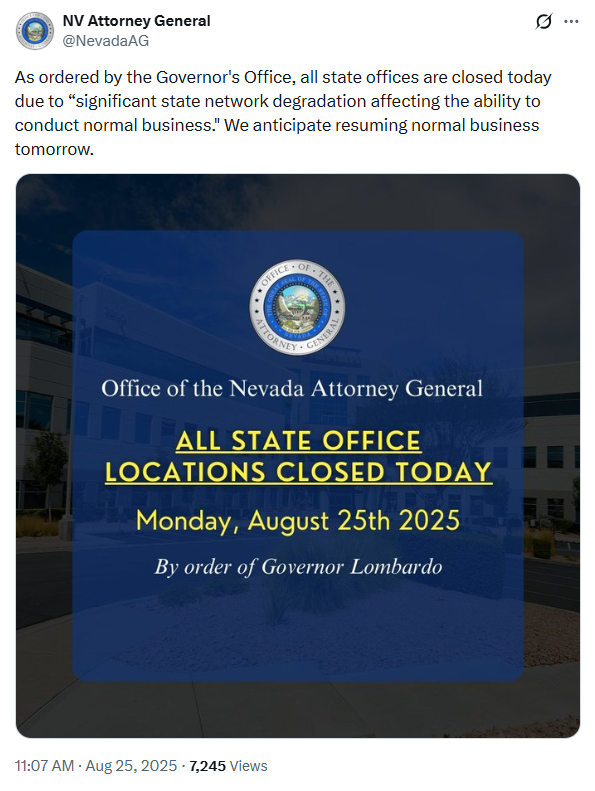

Em agosto de 2025, os sistemas do governo do estado de Nevada subitamente ficaram offline. O que inicialmente parecia ser uma interrupção de rotina revelou-se um ataque de ransomware em grande escala que afetou mais de 60 agências estaduais — incluindo os sistemas do Departamento de Veículos Motorizados (DMV), serviços sociais, aplicação da lei, folha de pagamento do estado e mais. Alguns sistemas permaneceram offline durante 28 dias.

Procurador-Geral do Nevada anuncia encerramento dos escritórios estaduais

O ataque e o seu impacto a nível estadual são detalhados em um relatório pós-ação (AAR) publicado perto do final de outubro. O AAR foi redigido por Info-Tech Research Group, com contribuições do ramo executivo de Nevada e uma declaração de abertura do Diretor de Informação (CIO) do estado. O relatório fornece uma visão geral do ataque e informações sobre o plano de resposta a incidentes (IR) do estado. Os investimentos anteriores de Nevada em resiliência e prontidão operacional desempenham um papel central nesta história. Você pode baixar o PDF aqui.

Antes do Ataque

O Nevada entrou nesta crise mais bem preparado do que a maioria dos estados, graças a anos de planeamento e prática de resposta a incidentes. De acordo com o relatório:

- O Nevada financiou o planeamento de RI, seguro cibernético e medidas de reforço técnico que permitiram uma recuperação rápida. Investimentos anteriores em estratégias de backup, formação de pessoal e preparação para recuperação ajudaram o estado a mobilizar-se rapidamente — mesmo após atacantes terem eliminado os volumes de backup.

- Playbooks bem desenvolvidos e ensaiados, combinados com simulações anuais de várias agências, garantiram que todas as agências estaduais compreendessem os seus papéis durante uma emergência real. Estes exercícios também estabeleceram uma estrutura de governação unificada para a tomada de decisões e comunicação.

- Um programa de ciberseguro e relações pré-negociadas com a Mandiant e outros fornecedores facilitaram o rápido envolvimento de especialistas técnicos e forenses em poucas horas. Os laços pré-existentes com DHS e o FBI garantiram que a assistência federal fosse integrada de forma suave.

A AAR atribui a estas preparações a resposta controlada e disciplinada.

O Ataque

O relatório não menciona os atores da ameaça ou as variantes de malware—relatórios públicos raramente incluem detalhes que possam expor defesas ou ajudar outros atacantes. Essas informações são compartilhadas internamente e através de grupos fechados como Information Sharing and Analysis Centers (ISACs) para melhorar as defesas. A partir de 28 de outubro de 2025, o AAR de Nevada continua a ser o relato público mais completo deste incidente cibernético a nível estadual.

Acesso Inicial

A 14 de maio de 2025, um funcionário estadual descarregou e executou por engano uma ferramenta de administração de sistemas infectada com malware de um site falsificado. O atacante utilizou envenenamento SEO e Google Ads para fazer com que o link malicioso parecesse legítimo. Embora o relatório não identifique o malware, as táticas assemelham-se às usadas em ataques do carregador Nitrogen. Embora a atribuição seja incerta, as semelhanças são notáveis.

O relatório não confirma se o funcionário tinha privilégios administrativos, deixando em aberto cenários como direitos de administrador local ou uso de um sistema onde ferramentas de administração eram comumente instaladas.

Persistência e Comunicações

O malware instalado a 14 de maio criou uma porta traseira que permaneceu ativa mesmo após a Symantec detetar e remover o ficheiro de origem a 26 de junho. A porta traseira provavelmente fez alterações de configuração e deixou artefactos não detetados pela proteção de endpoints. Conectava-se à infraestrutura do atacante sempre que um utilizador fazia login, permitindo que os agentes da ameaça operassem no contexto do utilizador e minimizassem alertas de verificações de sistema ou anomalias de rede.

Escalada de Privilégios e Movimento Lateral

Com um ponto de apoio em uma estação de trabalho, os atacantes instalaram uma ferramenta de monitorização e gestão remota (RMM), permitindo-lhes registar as teclas digitadas, ver ecrãs e, por fim, capturar 26 conjuntos de credenciais. A ferramenta RMM tornou-se o método principal para recolher informações, enquanto a porta traseira assegurava o acesso contínuo. Com isso em mente, aqui está o caminho provável do contexto da estação de trabalho/utilizador para o acesso à rede e ao servidor:

- Iniciado com acesso ao nível do utilizador, mantendo comunicação de backdoor.

- Instalou uma ferramenta comercial de RMM manualmente com as credenciais do utilizador.

- Utilizou RMM para capturar credenciais padrão e privilegiadas, permitindo inícios de sessão administrativos.

- Privilégios administrativos aproveitados e RDP para navegar na rede através de túneis encriptados.

Exfiltração de Dados

Os atacantes agregaram dezenas de milhares de ficheiros sensíveis num único arquivo ZIP, dividido em seis partes para facilitar a transferência. Os investigadores não encontraram confirmação da extração bem-sucedida ou evidências em sites de vazamento. No entanto, uma declaração de 27 de agosto do Gabinete de Tecnologia do Governador sugeriu que alguns dados podem ter sido movidos para fora da rede. Ambas as declarações podem ser verdadeiras, pois os padrões para "evidência" e "confirmação" variam.

O AAR relata que 26.408 ficheiros foram acedidos e 3.241 ficheiros foram potencialmente expostos. Um ficheiro continha informações pessoais de um ex-funcionário estadual, que já foi notificado. Os investigadores continuam a monitorizar sinais de exfiltração.

Criptografia

A família de ransomware e o binário de encriptação permanecem não identificados. Antes da implementação, os atacantes eliminaram todos os volumes de backup e usaram acesso de nível root no servidor de gestão de virtualização para encriptar múltiplas máquinas virtuais simultaneamente.

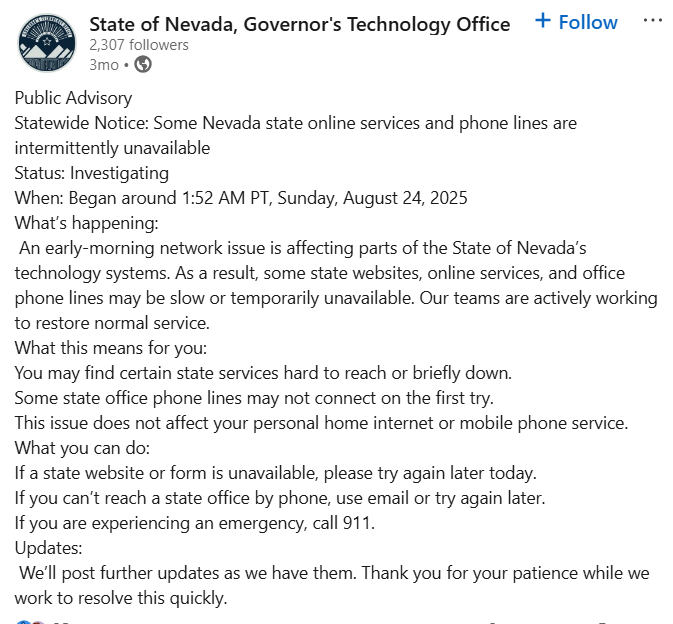

Aviso público do Gabinete de Tecnologia do Governador do Estado de Nevada, publicado no LinkedIn

A interrupção da rede começou por volta das 1h52 PT, afetando o DMV, a segurança pública, os serviços de saúde, os tribunais e outros portais estaduais. Uma nota de resgate foi deixada nos sistemas afetados.

Resposta a Incidentes

O Gabinete de Tecnologia do Governador escalou a questão para o CIO Timothy D. Galluzi e outros responsáveis. A equipa de resposta:

- Máquinas virtuais afetadas isoladas

- Contrataram assessoria jurídica e Mandiant através de canais de ciberseguro

- Playbooks de recuperação iniciados no mesmo dia

A recuperação completa em todo o estado demorou 28 dias, embora os serviços críticos para os negócios tenham sido restaurados na primeira semana. O estado recuperou 90% dos dados afetados e nenhum resgate foi pago.

Melhorias pós-incidente

Após o ataque, Nevada reforçou a sua postura de cibersegurança com várias melhorias:

- Deteção e resposta de endpoint expandida (EDR): O estado melhorou a sua proteção de endpoint para incluir análises comportamentais avançadas e monitorização contínua, reduzindo a probabilidade de persistência não detetada.

- Iniciativas de arquitetura de zero trust: Nevada acelerou a sua adoção dos princípios de Zero Trust, reforçando a verificação de identidade, o acesso de menor privilégio e a segmentação em sistemas críticos.

- Estratégia de backup melhorada: O estado introduziu backups imutáveis e armazenamento externo para evitar que atacantes eliminem volumes de recuperação, garantindo uma restauração mais rápida em incidentes futuros.

- Contratos melhorados com fornecedores e resposta a incidentes: Os acordos pré-negociados foram revistos para garantir um envolvimento ainda mais rápido de especialistas em análise forense e recuperação, com acordos de nível de serviço (SLAs) mais claros para resposta a emergências.

- Formação abrangente de pessoal: Programas de sensibilização para a cibersegurança foram alargados para incluir simulações de phishing e uso seguro de ferramentas, reduzindo o risco de comprometimento inicial.

- Caça contínua de ameaças e exercícios de red team: Nevada estabeleceu uma equipa dedicada à caça de ameaças e agendou avaliações regulares de red team para identificar vulnerabilidades de forma proativa.

- Operações de segurança centralizadas: O estado investiu num Centro de Operações de Segurança (SOC) com monitorização 24 horas por dia, 7 dias por semana, e feeds integrados de inteligência de ameaças para deteção e resposta em tempo real.

Olhando para trás

A reação ao desempenho de recuperação do estado é amplamente favorável. O AAR observa que o tempo total de recuperação de 28 dias está "abaixo da média nacional" e "bem abaixo dos prazos típicos do setor público para incidentes do setor público desta dimensão." Comparitech observa que 27,8 dias é o tempo médio de recuperação para entidades governamentais, mas Nevada restaurou serviços críticos dentro de uma semana, e conseguiu cumprir todas as obrigações salariais a tempo. O estado também realizou o seu processo de recuperação sem pagar um resgate para desencriptar os ficheiros. Alguns dos tempos de recuperação de Nevada estão abaixo da média nacional, mas o tempo total de recuperação de 28 dias parece estar em linha com incidentes semelhantes do setor público.

O tempo de permanência de 102 dias pode estar abaixo da média nacional. De acordo com Gregory Moody da University of Nevada, Las Vegas (UNLV), “normalmente demora entre sete e oito meses” para descobrir uma intrusão como esta. O Relatório de 2024 da IBM sobre o Custo de uma Violação de Dados informa-nos que o Tempo Médio para Identificar (MTTI) a nível global para uma violação de dados foi de 194 dias, ou cerca de 6,5 meses.

Como o Nevada não pagou um resgate, é provável que tenha poupado mais de 2 milhões de dólares nesse item de linha. Os gastos diretos de recuperação do Nevada, de aproximadamente 1,5 milhões de dólares para custos de fornecedores e horas extras de funcionários, podem estar na média nacional ou abaixo dela. Vários relatórios indicam que os custos médios rondam os 1,5-1,8 milhões de dólares.

Considerando tudo, o desempenho do Nevada demonstra que o estado estava bem preparado e resiliente sob pressão. Embora nem o tempo de permanência nem a janela completa de recuperação tenham sido outliers extraordinários, a capacidade de Nevada de restaurar serviços críticos em poucos dias, evitar o pagamento de um resgate e manter os custos gerais de recuperação dentro das normas nacionais reflete um programa de cibersegurança bem estruturado. Este incidente deve servir como um lembrete de que a preparação pode influenciar de forma dramática a rapidez e a eficácia com que uma organização pode recuperar de um ataque sofisticado e generalizado.

O Relatório de Invasão de Segurança de E-mail de 2025

Principais conclusões sobre a experiência e o impacto das violações de segurança de e-mail em organizações em todo o mundo

Subscreva o Blogue Barracuda.

Inscreva-se para receber destaques sobre ameaças, comentários do setor e muito mais.

Relatório de Insights do Cliente MSP 2025

Uma visão global sobre o que as organizações precisam e desejam dos seus provedores de serviços geridos de cibersegurança