Lições do colapso da Black Basta

Como chats vazados, pressão da aplicação da lei e migração de afiliados expuseram a resiliência do ecossistema de ransomware

Principais conclusões

- O colapso do Black Basta perturbou um nome, não as capacidades criminosas subjacentes, que rapidamente reapareceram através da migração de afiliados e reutilização de código.

- Os dados operacionais vazados fortalecem significativamente as investigações. Correlacionar registos de chat com relatórios de vítimas, dados de blockchain e cronogramas de intrusão transformou inteligência fragmentada em evidências acionáveis para as autoridades.

- Os ataques ao sector da saúde aceleram o escrutínio e as consequências. Os ataques a infraestruturas críticas alteram o cálculo do risco tanto para os atacantes como para os defensores.

Black Basta (BlackBasta, Blackbasta, Basta, Vengeful Mantis) foi uma marca de ransomware de topo até ao seu colapso no início de 2025. O grupo arrecadou pelo menos 107 milhões de dólares em pagamentos de ransomware (com base na rastreabilidade da blockchain) desde as operações iniciais em 2022 até ao final de 2023. Black Basta foi uma prioridade global da aplicação da lei durante anos antes do seu desaparecimento, e os investigadores continuam a procurar pistas e provas para levar os membros do grupo à justiça. As manchetes recentes revelam que este trabalho está a dar resultados.

O grupo é amplamente considerado uma rebranding ou um desdobramento do grupo de ransomware Conti, que desapareceu em maio de 2022. Os analistas observaram fortes sobreposições nas ferramentas e operações dos dois grupos, e a rastreabilidade da blockchain mostrou posteriormente que vários milhões de dólares fluíram de carteiras ligadas ao Conti para carteiras controladas pelo Black Basta. Os investigadores descobriram que um cidadão russo conhecido por pseudónimos como "GG", "Tramp", "Trump" e "AA" era um membro-chave do Conti e provavelmente o fundador do Black Basta.

Black Basta era um cluster fechado de ransomware como serviço (RaaS) de alto nível. Um cluster é uma rede de especialistas e parceiros coordenados em torno de uma marca, em vez de uma operação RaaS autónoma. Esta distinção é importante porque um cluster pode "colapsar" como uma marca com uma interrupção mínima nas ameaças colocadas pelos seus membros. As capacidades subjacentes de um cluster são portáteis, e as mesmas ferramentas e táticas podem rapidamente reaparecer sob novas marcas.

Relatórios públicos colocam a estreia do Black Basta em abril de 2022, pouco antes de o Conti cessar operações. O grupo teve cerca de 100 vítimas nos seus primeiros sete meses e mais de 500 vítimas em todo o mundo na altura em que atacou a Ascension em maio de 2024.

Black Basta era conhecido por atacar grandes empresas e infraestruturas críticas, mas Ascension foi um evento decisivo para o grupo, pois aumentou rapidamente o ambiente de risco para o grupo. O ataque interrompeu as operações em cerca de 140 hospitais em 19 estados dos EUA e em Washington, D.C., forçando um rápido retorno aos fluxos de trabalho em papel e à desvio de ambulâncias, enquanto a equipa lutava para obter a aprovação de ordens básicas.

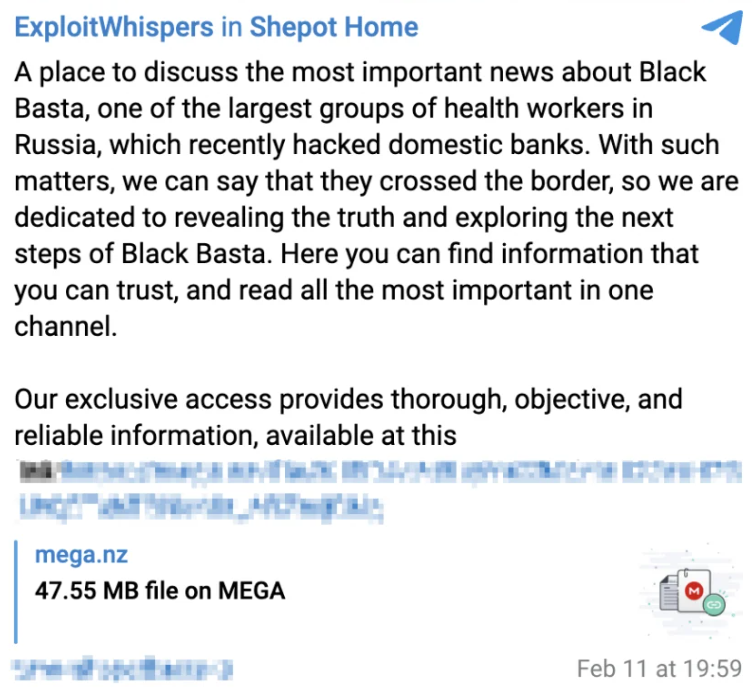

Black Basta publicou a sua última vítima no seu site de vazamentos em janeiro de 2025. Em fevereiro, um ator desconhecido com o nome de “ExploitWhispers” vazou um enorme conjunto de registos de chat internos cobrindo o final de 2023–2024. Em março de 2025, Black Basta foi considerado inativo, embora as suas táticas e ferramentas tenham sido vistas em uso por outras marcas.

ExploitWhispers anuncia a fuga de conversas internas do Black Basta, via Bleeping Computer

Colapso da Black Basta

Os chats vazados mostram tensões a emergir na segunda metade de 2024:

- Alguns ataques do Black Basta tiveram falhas técnicas com encriptação, tornando a desencriptação impossível mesmo que o resgate seja pago.

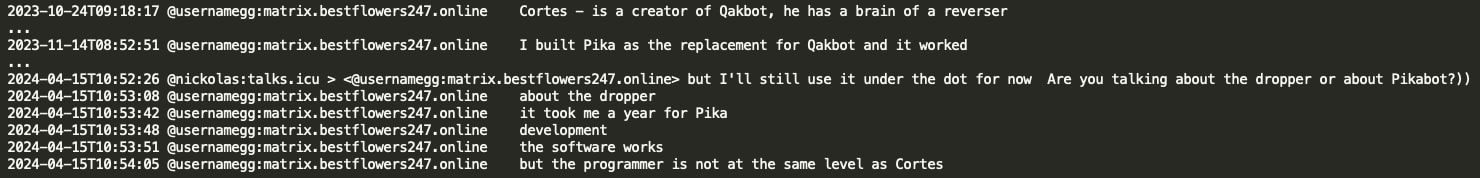

- A interrupção QakBot em agosto de 2023 interrompeu um canal de entrega importante do Black Basta. O grupo lutou para encontrar ou construir uma substituição por quase um ano.

A Black Basta demorou um ano a desenvolver o Pikabot após a remoção do Qakbot, via Trellix

- O líder do Black Basta, GG, foi detido na Arménia em junho de 2024. Após três dias sob custódia, ele fugiu para a Rússia enquanto aguardava uma decisão judicial. Ele está a salvo da extradição, mas este tipo de exposição pode prejudicar a marca do grupo.

- Conversas sobre prioridades financeiras e pagamento injusto e desacordos sobre quais alvos poderiam ser atacados revelaram tensão e ressentimento entre os afiliados.

- Os ataques à Ascension foram imediatamente seguidos por alertas públicos acrescidos sobre a Black Basta. Os membros começaram a falar sobre uma mudança de marca.

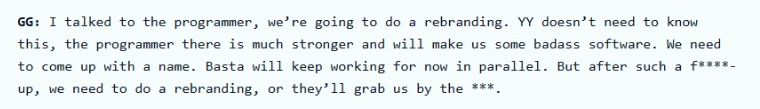

GG faz planos para abandonar a rebrand Black Basta, via esentire

O que aconteceu a seguir?

Nem todos os que trabalhavam com a Black Basta teriam sido afetados pelo colapso. Corretores de acesso inicial (IABs), fornecedores de hospedagem à prova de bala e outros fornecedores *-as-a-Service ou trabalhadores 'gig' teriam continuado a operar com pouca interrupção. Os investigadores especulam que membros e afiliados da Black Basta se juntaram aos grupos de ransomware CACTUS e SafePay.

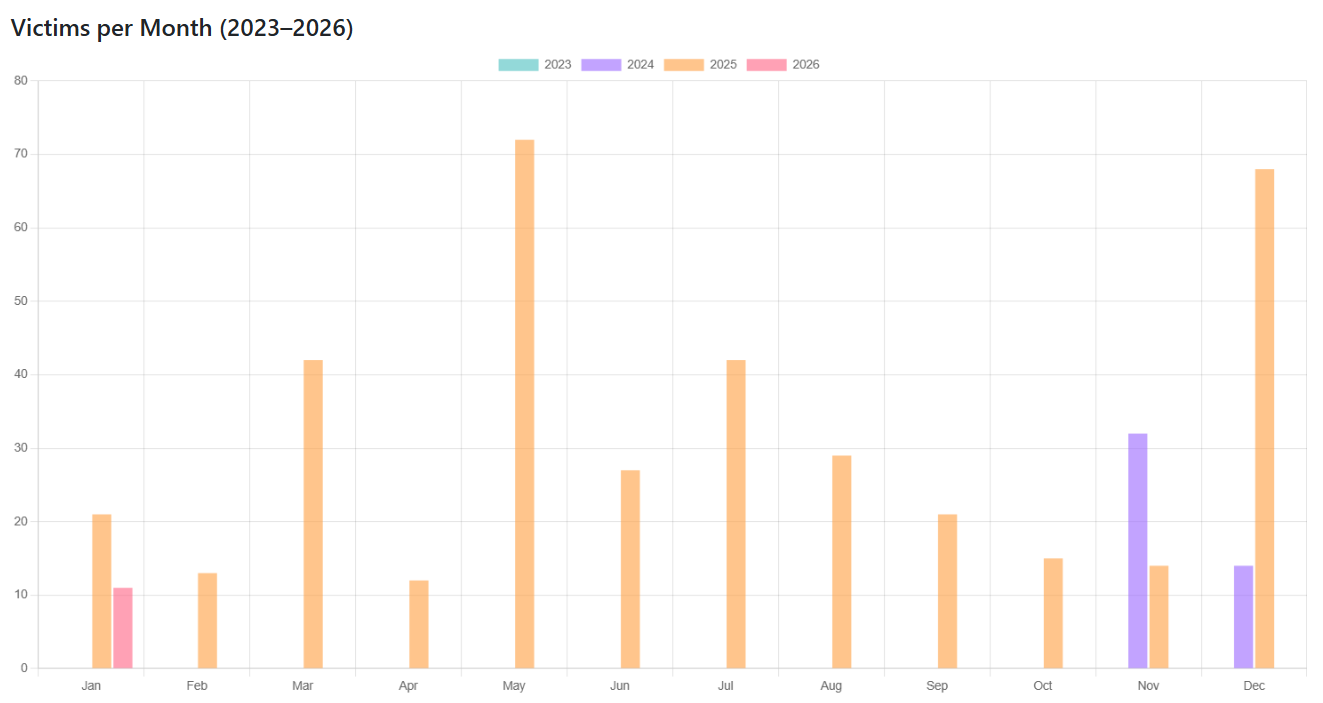

SafePay foi primeiramente observado em setembro de 2024, embora não tenha feito vítimas até novembro desse ano. A atividade do grupo e o número de vítimas cresceram em 2025, e as suas ferramentas e táticas são semelhantes às usadas por Black Basta e Conti. SafePay não é uma plataforma RaaS e provavelmente teria apenas absorvido os atores de ameaça mais fortes do Black Basta.

Contagem de vítimas SafePay por mês e ano, via Ransomware.live

SafePay ainda está ativo a partir de 26 de janeiro de 2026.

CACTUS foi descoberto em estado selvagem em março de 2023 e operou simultaneamente com a Black Basta. Este grupo também tinha táticas e ferramentas semelhantes às utilizadas pela Black Basta e Conti, bem como alguns outros grupos. CACTUS foi visto pela última vez em 21 de março de 2025 e agora é considerado inativo.

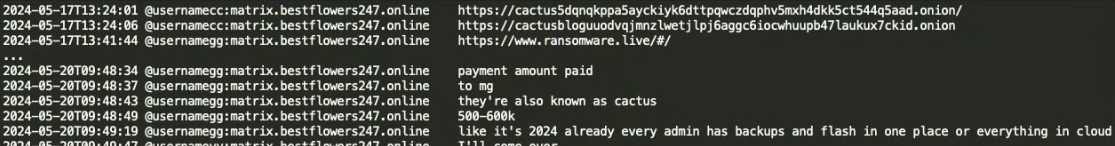

Não parece haver evidências diretas ligando membros do Black Basta a qualquer grupo, mas há evidências ligando o GG a pelo menos um membro do Cactus.

GG a confirmar que pagou a 'MG,' também conhecido como CACTUS, via Trellix

Investigação em curso

Enquanto a Black Basta fazia a sua saída, os investigadores encontravam múltiplas camadas de provas forenses ligando identidades a marcas, localizações e ataques. Relatórios iniciais mostram tipos chave de dados a serem extraídos destas mensagens:

- Estrutura organizacional e divisão de funções em liderança, operadores, afiliados, especialistas, etc.

- Detalhes das operações do dia-a-dia e fluxos de trabalho

- Ferramentas, técnicas e novos ataques de engenharia social como as campanhas do Microsoft Teams

- Endereços de carteiras de criptomoedas e outros dados que revelaram padrões de pagamento e comportamento financeiro operacional

- Discussões internas sobre infraestrutura que os analistas conseguiram ligar à atividade observada.

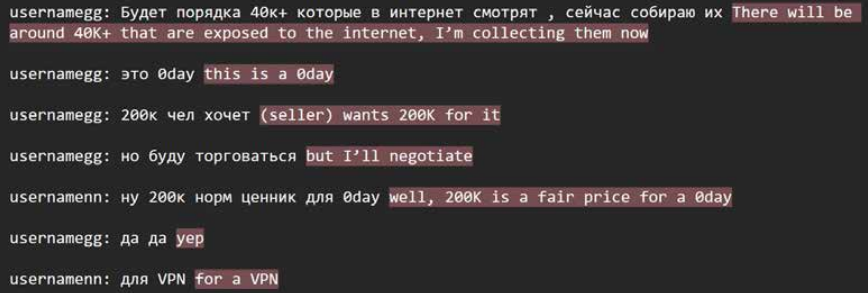

- Mensagens que identificaram vulnerabilidades e explorações que eram prioridades para o grupo

GG discute a compra de um exploit zero-day, através da LevelBlue

Os chats vazados forneciam detalhes sobre carteiras, ferramentas, carimbos de data/hora, etc., mas foi a correlação com divulgações e relatos das vítimas que transformou os dados em evidências reais. A correlação de carteiras ajuda a rastrear pagamentos e a infraestrutura de cash-out, enquanto a correlação de cronograma e táticas ajuda a corresponder a atividade dos chats a intrusões específicas. No caso do ataque Ascension, os chats mostraram GG envolvido em discussões de acesso pré-ataque e "combate a incêndios" pós-ataque. Ao combinar o que se sabe sobre o ataque Ascension com o que é encontrado nas mensagens durante o ataque, os investigadores podem mostrar que GG sabia sobre o ataque planejado contra a Ascension.

É por isso que é tão importante que as vítimas denunciem os ataques às autoridades. Cada relatório de incidente é uma prova.

O que há de novo?

Em agosto de 2025, a polícia ucraniana revistou uma residência, apreendeu provas e interrogou um suspeito descrito como um "crypter"—alguém cujo trabalho era ajudar a garantir que o malware utilizado evadisse a deteção de antivírus. O status legal deste suspeito é incerto.

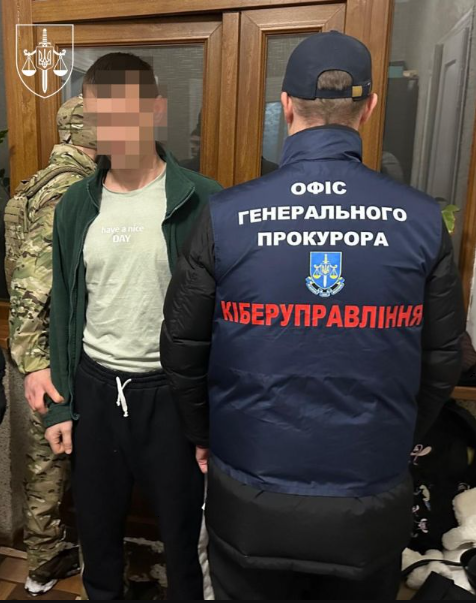

A ação mais recente da aplicação da lei ocorreu em várias frentes em janeiro de 2026. Investigadores na Ucrânia revistaram as casas de dois suspeitos acusados de realizar trabalho de “hash-cracker” para a Black Basta. A polícia também apreendeu dispositivos de armazenamento digital e ativos de criptomoeda, o que, espera-se, contribuirá para as investigações em curso. Os nomes dos suspeitos não foram divulgados.

A polícia revistou a casa do suspeito e apreendeu ativos digitais, através da Polícia Cibernética da Ucrânia

A polícia detém suspeito sob custódia, através do Gabinete do Procurador-Geral da Ucrânia

Entretanto, a polícia federal da Alemanha identificou publicamente Oleg Evgenievich Nefedov como GG e anunciou que ele é procurado em conexão com a atividade Black Basta. Nefedov era conhecido por nós antes, mas agora foi adicionado à lista EU Most Wanted da Europol e um INTERPOL Red Notice foi emitido.

Oleg Evgenievich Nefedov listado na lista de mais procurados da UE pela Europol

O que vem a seguir?

Sabemos que haverá uma investigação forense extensa sobre os ativos apreendidos nas rusgas de janeiro. Quando adicionados a outras provas, podemos encontrar informações sobre vários outros grupos, ou pelo menos mais membros do cluster Black Basta.

Este é um exemplo clássico de como uma ameaça sobrevive mesmo depois de o nome da marca ser alterado. As empresas devem manter práticas de segurança disciplinadas. Por exemplo:

- Utilize autenticação multifator (MFA) resistente a phishing sempre que possível.

- Bloqueie o acesso remoto (RDP/VPN) e as ferramentas de administração.

- Corrija os sistemas voltados para a internet o mais rápido possível.

- Monitorizar abuso de identidade e atividade incomum do suporte técnico.

- Mantenha backups offline/imutáveis com testes de restauração.

É também importante que empresas e indivíduos relatem incidentes de ciberataques rapidamente. Todos os detalhes conhecidos são provas que podem ajudar as autoridades a perseguir esses criminosos.

Sabia que ...

Apenas a Barracuda oferece proteção multifacetada que cobre todos os principais vetores de ameaças, protege os seus dados e automatiza a resposta a incidentes. A plataforma BarracudaONE, potenciada por IA, protege o seu e-mail, dados, aplicações e redes, e é fortalecida por um serviço XDR gerido 24/7. Une as suas defesas de segurança e fornece deteção e resposta a ameaças de forma profunda e inteligente. Visite o nosso site para ver como pode ajudar a proteger o seu negócio.

O Relatório de Invasão de Segurança de E-mail de 2025

Principais conclusões sobre a experiência e o impacto das violações de segurança de e-mail em organizações em todo o mundo

Subscreva o Blogue Barracuda.

Inscreva-se para receber destaques sobre ameaças, comentários do setor e muito mais.

Relatório de Insights do Cliente MSP 2025

Uma visão global sobre o que as organizações precisam e desejam dos seus provedores de serviços geridos de cibersegurança