Como a descoberta impulsionada por IA e a aplicação adaptativa fecham pontos cegos de autenticação em escala

Principais conclusões

- Não pode proteger páginas de login que não sabe que existem. A descoberta baseada em IA é agora essencial para manter uma visibilidade precisa e contínua.

- A precisão é fundamental para impedir o abuso de credenciais. Extrair os URLs de ação corretos e os parâmetros de credenciais permite que as proteções tenham como alvo os pontos exatos de submissão de login, reduzindo drasticamente os falsos positivos enquanto melhora a eficácia contra força bruta, stuffing de credenciais e apropriação de conta.

- A automatização é a única forma de escalar a segurança de autenticação. A deteção de IA generativa, as recomendações de políticas impulsionadas por ML e a reanálise governada por TTL eliminam a sobrecarga de afinação manual e mantêm as proteções atualizadas à medida que as aplicações e as técnicas de ataque evoluem.

Prefácio de pensamento

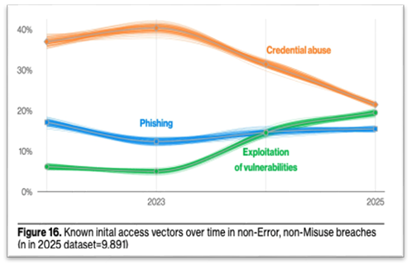

Os endpoints de login são o ponto de estrangulamento mais estreito numa jornada de aplicação e o mais agressivamente alvo. Os atacantes exploram stuffing de credenciais, pulverização de senhas, enumeração, phishing com proxy reverso e automação furtiva para contornar defesas. Entretanto, as equipas lançam microsites, fluxos localizados e logins incorporados em lançamentos rápidos, criando pontos cegos. A abordagem tradicional de descoberta manual, configuração e manutenção de proteções de páginas de login tornou-se insustentável e as credenciais roubadas continuam a ser um método primário que os atacantes usam para obter acesso inicial - representando cerca de 32-33% das violações no Relatório de Investigações de Violação de Dados da Verizon 2025 (DBIR).

Este artigo apresenta o sistema de Deteção e Proteção de Páginas de Login impulsionado por IA da Barracuda — uma plataforma abrangente que utiliza IA generativa, técnicas avançadas de visão por computador, OCR e aprendizagem automática (ML) para descobrir, analisar e proteger automaticamente superfícies de login em escala.

O espaço do problema

O desafio da visibilidade: Superfície de ataque desconhecida

As organizações modernas operam num estado de incerteza perpétua relativamente ao seu panorama de autenticação:

As perguntas que as equipas de segurança têm dificuldade em responder:

- "Tenho uma página de login?" – A Shadow IT e o desenvolvimento descentralizado criam pontos de autenticação sem supervisão de segurança.

- "Tenho várias páginas de login?" - As arquiteturas de microserviços geram dezenas de superfícies de autenticação independentes.

- "Onde estão as minhas páginas de login?" - Aplicações dinâmicas, gateways e integrações de terceiros obscurecem a visibilidade.

- “Como os protejo?” – A configuração manual não escala em infraestruturas distribuídas e em rápida evolução.

A escala do problema

De acordo com a documentação da plataforma Barracuda Web Application Firewall (WAF)-as-a-Service, as organizações empresariais geralmente têm:

- 50-500+ aplicações web no seu portefólio

- Múltiplos mecanismos de autenticação por aplicação

- Implementações semanais ou diárias que introduzem novas superfícies de login

- Visibilidade limitada em aplicações geridas por terceiros e parceiros

Sofisticação de ataques em evolução

Os ataques de autenticação tornaram-se cada vez mais automatizados, distribuídos e difíceis de detetar.

- Ataques de stuffing de credenciais utilizam bilhões de credenciais roubadas de violações de dados:

- 24 mil milhões de credenciais expostas apenas em 2024

- Ferramentas automatizadas testam credenciais em milhares de sites.

- Taxas de sucesso de 0,1-2% ainda resultam em milhões de contas comprometidas

- Custo médio de violação: $4,8 milhões por incidente

- Ataques de apropriação de conta (ATO) aumentaram 250% em 2024, com técnicas sofisticadas

- Ferramentas de ataque baseadas em IA utilizadas cada vez mais para automatizar a deteção de páginas de login e ataques de força bruta.

- O roubo de credenciais é um fator chave em cerca de 32-33% das violações no 2025 Verizon DBIR

Pesquisa do Relatório de Investigações de Violações de Dados da Verizon de 2025

Restrições operacionais:

Muitas equipas carecem de capacidade dedicada de TI ou de engenharia de fiabilidade de site (SRE). As proteções devem ser precisas, adaptativas e de baixo contacto para evitar prejudicar a conversão.

Contexto da indústria:

• Os guias de referência OWASP delineiam padrões de abuso de credenciais e mitigações

• NIST SP 800-63B recomenda autenticadores resistentes a phishing e controlos fortes de ciclo de vida

Visão

A solução de proteção de login inteligente Barracuda WAF-as-a-Service

Barracuda WAF-as-a-Service implementa esta visão através de uma plataforma integrada, alimentada por IA:

✅ Descoberta automatizada – Agentes de IA exploram continuamente as aplicações para identificar superfícies de login

✅ Análise multimodal – Técnicas avançadas de visão por máquina, reconhecimento ótico de caracteres (OCR) e modelos de ML extraem detalhes técnicos de capturas de ecrã e do código fonte HTML

✅ Geração inteligente de políticas – Modelos de ML recomendam configurações de segurança ótimas com base no comportamento da aplicação

✅ Implementação sem intervenção – Configuração e aplicação automáticas com intervenção humana mínima

✅ Adaptação contínua – Ciclos de feedback refinam a deteção e proteção à medida que as ameaças evoluem, um controlo periódico da página de login armazenada utilizando mecanismos de tempo de vida (TTL) para garantir que os dados estão atualizados

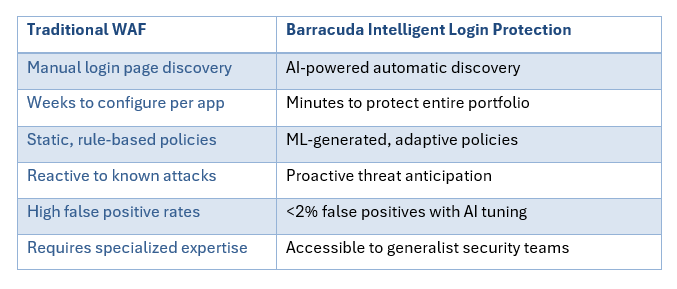

Diferenciadores chave:

Principais diferenciais entre um WAF tradicional e a Proteção de Login Inteligente Barracuda

Arquitetura e design

Componentes de alto nível

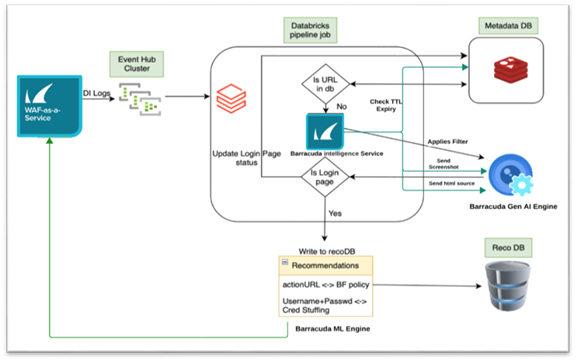

- Ingestão de registos & pipeline Databricks: Ingerir registos de ingestão de dados num Event Hub (ou equivalente) e processar com um pipeline Databricks para extração, transformação e carregamento (ETL) em streaming, verificações TTL e orquestração de deteção.

- Barracuda Intelligence Service: Aplica filtro e alimenta fonte HTML, capturas de ecrã usando ferramentas integradas. Além disso, valida TTL e atualiza bases de dados de metadados (BD de metadados) de acordo para manter dados atualizados.

- Barracuda GenAI Engine: Análise multimodal de capturas de ecrã e HTML para detectar de forma fiável páginas de login, URLs de ação e parâmetros de credenciais

- Base de dados de metadados: Armazena URLs, estado TTL, confiança na deteção, funcionalidades e linhagem para a governação de cobertura

- Motor de recomendação (Reco) da Barracuda + ML: Gera recomendações de políticas de força bruta, abuso de credenciais e apropriação de conta (ATO) e escreve-as no Reco DB com auditoria completa

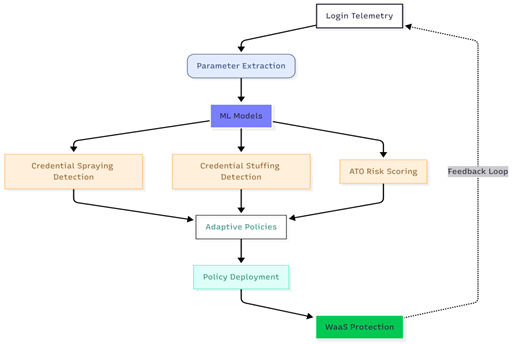

Fluxo (alinhado ao diagrama de arquitetura):

- Barracuda WAF-as-a-Service envia registos de ingestão de dados (DI) → Event Hub → pipeline do Databricks consome e normaliza.

- Verificações de Pipeline Metadata DB: se o URL for novo ou o TTL tiver expirado, enviar para o Barracuda Intelligence Service para deteção.

- O Intelligence Service filtra e encaminha capturas de ecrã + HTML para o Barracuda Gen AI Engine para análise multimodal.

- Se a página for classificada como uma superfície de login, escreva o URL de login na Metadata DB e emita um evento de deteção.

- O motor Reco avalia URLs de ação e parâmetros de credenciais e escreve recomendações de política (força bruta, abuso de credenciais, apropriação de conta) na base de dados Reco com TTL e auditoria.

- Barracuda WAF-as-a-Service recupera e aplica recomendações aprovadas, permitindo proteções direcionadas com um esforço manual mínimo.

Fluxo de trabalho de Proteção de Login Inteligente Barracuda WAF-as-a-Service

- Azure Event Hubs—streaming de alto débito

- Databricks Structured Streaming—pipelines escaláveis

Camada de inovação: O que é tecnicamente novo

- Deteção Gen AI Multi-modal: Funde visão computacional, técnicas de OCR em capturas de ecrã com análise semântica de HTML para detectar de forma robusta formulários de login em interfaces de utilizador renderizadas por servidor e variantes localizadas.

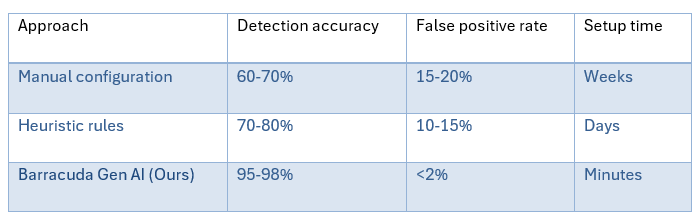

Comparação com o estado da arte:

Barracuda WAF-as-a-Service Proteção de Login Inteligente

Deteção GenAI multimodal na Proteção de Login Inteligente Barracuda

- Extração precisa de URL de ação e parâmetro de credencial: Aponta a aplicação para os endpoints e campos de submissão corretos.

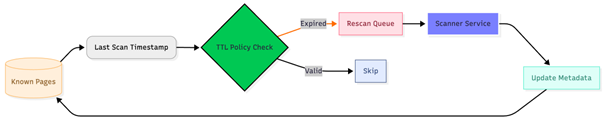

- Recuperação regida por TTL com auditoria: Cadência de reanálise que evita trabalho desnecessário enquanto mantém a detecção atualizada; cada recomendação tem TTL e linhagem para a página de login detectada.

Fluxo de trabalho de cadência de nova verificação na Proteção de Login Inteligente Barracuda

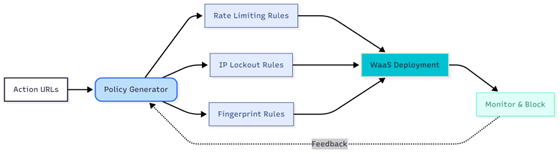

- Recomendações de políticas baseadas em ML: Configurações automatizadas e explicáveis para

- Recomendações de política de força bruta

- Spraying / stuffing de credenciais e ATO

Configurações automáticas para recomendações de política de força bruta

Configurações automatizadas para ataques de "credential spraying" / "stuffing" e ATO

• Automação de ponta a ponta com implementação sem intervenção:

Inovação: Automação completa desde a descoberta até à proteção

Fluxo de trabalho técnico:

- Discover: IA identifica páginas de login automaticamente

- Analisar: Gen AI extrai detalhes técnicos

- Recomendar: ML gera políticas ótimas

- Implementar: A configuração automática aplica proteção

- Adapt: A aprendizagem contínua refina políticas

Aplicação no mundo real e estudos de caso

Caso 1: Comércio multi-marca com variantes de login desconhecidas

- Desafio: Microsites e formulários de login localizados lançados semanalmente, superando o inventário e proteção manuais. Múltiplas páginas de login em portais de clientes, fornecedores e administradores.

- Abordagem: Descoberta baseada em IA é utilizada para preencher um registo central. Secções de alta rotatividade como deteção de login, URLs de ação e mapeamentos de credenciais são mantidas atualizadas por reanálises conscientes de TTL.

- Resultado: Cobertura total, tempo de integração para proteções reduzido, tentativas de força bruta e spraying contidas cedo (ver padrões de abuso de credenciais OWASP aqui.).

Caso 2: SaaS sob pressão de phishing com proxy reverso

- Desafio: O retransmissão de sessão através de proxies de phishing aumentou as apropriações de conta e a fadiga de autenticação multifator.

- Abordagem: Perfil de ATO através de dispositivo, geo-velocidade e integridade de cookies.

- Resultado: Os ATOs impulsionados por phishing diminuíram; o sucesso de login legítimo manteve-se elevado devido a proteções adaptativas e de baixo atrito.

Caso 3: Rede de media com alta pressão de automação

- Desafio: O stuffing de credenciais a partir de proxies residenciais rotativos aumentou a carga de autenticação e prejudicou a conversão.

- Abordagem: Os controlos de URL brute-force por ação, verificações de velocidade e políticas de abuso de credenciais reduzem o fluxo de ataque, TTL evitou reanálises desnecessárias de páginas estáveis.

- Resultado: Volume de ataques reduzido, conversão estabilizada, carga de trabalho de operações diminuída através de recomendações automatizadas.

Impacto mais amplo

- Postura de segurança & conformidade: Risco reduzido de ATO e alinhamento com opções de autenticação resistentes a phishing.

- Experiência do utilizador & confiança: A fricção adaptativa e as chaves de acesso melhoram a facilidade de início de sessão enquanto resistem ao phishing.

- Eficiência operacional: descoberta impulsionada por IA + recomendações de ML reduzem o trabalho manual, TTL evita desperdícios e auditorias simplificam a governação.

- Escalabilidade: A ingestão de streaming (Event Hubs) e os pipelines de streaming estruturado (Databricks) lidam com telemetria de alto volume e proteção quase em tempo real.

Principais conclusões

- Descoberta inteligente automática: Agentes de IA encontram e classificam continuamente páginas de login em todas as aplicações, domínios e locais.

- Extrair precisamente: Mapear URLs de ação e parâmetros de credenciais para proteger contra ataques de força bruta e abusos de credenciais com precisão.

- Govern freshness: As políticas TTL evitam reanálises desnecessárias enquanto mantêm os dados de deteção atualizados.

- Automatizar a aplicação: Aplicar recomendações impulsionadas por ML para força bruta, spraying/stuffing e ATO—completas com trilhas de auditoria e TTL.

- Prefira resistência ao phishing: Torne as chaves de acesso/WebAuthn como o padrão para cenários de alto risco, neutralizando o phishing por proxy.

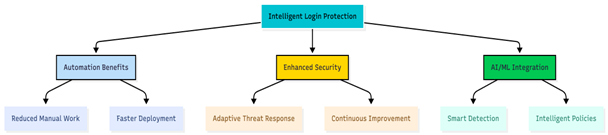

Visão geral da Barracuda Intelligent Login Protection

Conclusão: O caminho a seguir

O sistema Barracuda Intelligent Login Protection representa uma mudança fundamental na forma como abordamos a segurança de aplicações web. Ao combinar IA generativa, visão computacional, aprendizagem automática e geração automática de políticas, criámos uma solução que:

✅ Descobre superfícies de login automaticamente em qualquer portefólio de aplicações

✅ Analisa fluxos de autenticação com compreensão a nível humano

✅ Protege contra stuffing de credenciais, spraying e apropriação de conta em grande escala

✅ Adapta-se continuamente a novas ameaças e alterações de aplicações

✅ Escala facilmente de dezenas para milhares de aplicações

À medida que os ataques baseados em credenciais continuam a aumentar e a lacuna de competências em cibersegurança se alarga , a automação potenciada por IA deixou de ser um luxo—é uma necessidade.

A questão já não é se deve adotar IA para segurança, mas quão rapidamente a pode implementar para proteger a sua organização e os seus clientes.

O futuro da segurança de autenticação é inteligente, automatizado e adaptativo. O futuro é agora.

Este post técnico no blog baseia-se na documentação interna da arquitetura da Barracuda e é destinado a engenheiros de segurança, profissionais de DevOps e tomadores de decisão técnica.

O Relatório de Invasão de Segurança de E-mail de 2025

Principais conclusões sobre a experiência e o impacto das violações de segurança de e-mail em organizações em todo o mundo

Subscreva o Blogue Barracuda.

Inscreva-se para receber destaques sobre ameaças, comentários do setor e muito mais.

Relatório de Insights do Cliente MSP 2025

Uma visão global sobre o que as organizações precisam e desejam dos seus provedores de serviços geridos de cibersegurança