Foco na Ameaça: Kit de phishing Tycoon 2FA atualizado para evadir inspeção

O Phishing-as-a-Service (PhaaS) fornece aos atacantes conjuntos de ferramentas avançadas e modelos que lhes permitem lançar rapidamente campanhas de phishing.

A rápida ascensão e evolução do PhaaS está a provocar uma mudança fundamental no ecossistema de phishing, tornando a ameaça cada vez mais complexa e sofisticada. Os desenvolvedores por trás destes kits de phishing investem consideráveis recursos na sua criação e melhoria contínua.

De acordo com os analistas de ameaças da Barracuda, cerca de 30% dos ataques de credenciais observados em 2024 utilizaram PhaaS, e espera-se que suba para 50% em 2025.

A Barracuda monitora a atividade de algumas das plataformas PhaaS mais proeminentes. Uma delas é a Tycoon.

O uso do Tycoon tem sido generalizado desde agosto de 2023. Tornou-se Tycoon 2FA quando evoluiu para contornar a autenticação multifator — neste caso 2FA — através da recolha e utilização de cookies de sessão do Microsoft 365. A versão mais recente do Tycoon 2FA foi vista pela primeira vez em novembro de 2024, e apresenta táticas avançadas concebidas para obstruir, desviar e, de outras formas, frustrar tentativas por parte de ferramentas de segurança para confirmar a sua intenção maliciosa e inspecionar as suas páginas web.

Estas táticas incluem:

- A utilização de contas de email legítimas — possivelmente comprometidas — para lançar ataques

- Código fonte especialmente criado para obstruir a análise de páginas web

- Medidas para bloquear o uso de scripts de segurança automatizados e ferramentas de teste de penetração

- Ouvir por pressionamentos de teclas que sugerem inspeção da web e depois bloquear mais atividade

- Desativar o menu de clique direito que poderia revelar a verdadeira intenção das páginas web

- Impedir que os utilizadores copiem texto significativo da página web para análise offline

Neste Destaque de Ameaças, exploramos algumas dessas táticas e analisamos como são utilizadas para evitar a deteção e inspeção.

A evolução mais recente do Tycoon 2FA

Tycoon 2FA permite que os atacantes interceptem e contornem medidas de segurança em camadas concebidas para proteger contas. Ao direcionar e explorar vulnerabilidades no processo de 2FA, os atacantes podem obter acesso não autorizado a contas que, de outra forma, seriam seguras.

No início de novembro de 2024, observámos um aumento na utilização de uma nova versão do Tycoon que é mais furtiva do que a edição anterior e faz uso de uma variedade de táticas sofisticadas para obstruir a deteção e análise.

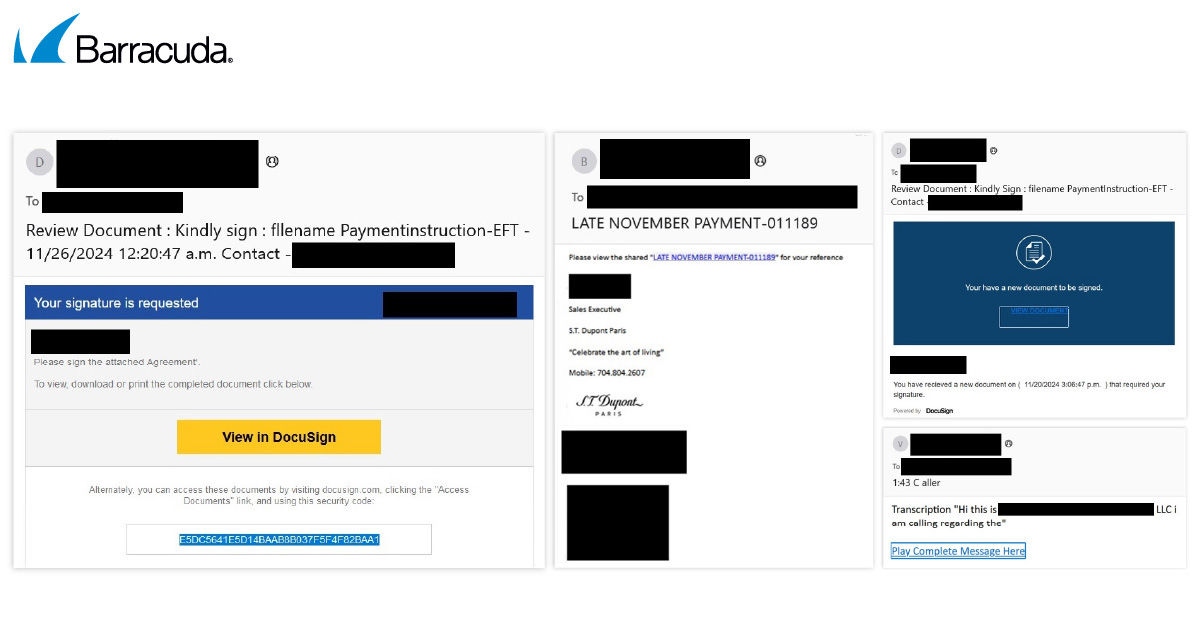

Utilização de identidades de e-mail legítimas

Uma das mudanças significativas em comparação com as versões anteriores do Tycoon 2FA é que os phishing emails são enviados de endereços de email legítimos, potencialmente comprometidos.

Exemplos destes emails de phishing são apresentados abaixo:

A página de phishing real para a qual estes emails conduzem é geralmente uma falsa página de login da Microsoft.

Táticas sofisticadas impedem a análise de páginas de phishing

Código fonte obstrutivo

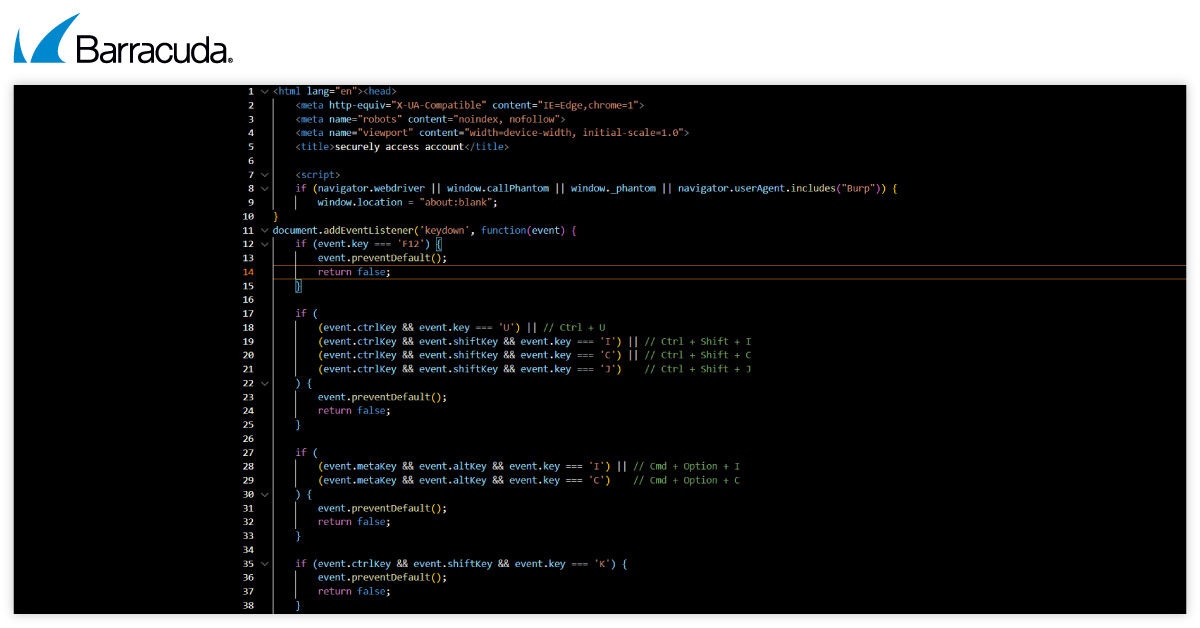

Além da forma como os emails de phishing são enviados, notámos grandes mudanças no código-fonte da página de login falsa.

O código começa com o carregamento de recursos JavaScript, folhas de estilo, fontes e meta tags que são usados na página de phishing.

No entanto, na nova versão do Tycoon 2FA, o padrão típico de chamar recursos externos de JavaScript, folhas de estilo e meta tags é ignorado, e uma nova função de script foi adicionada que obstrui tentativas de analisar a página web (ver imagem abaixo).

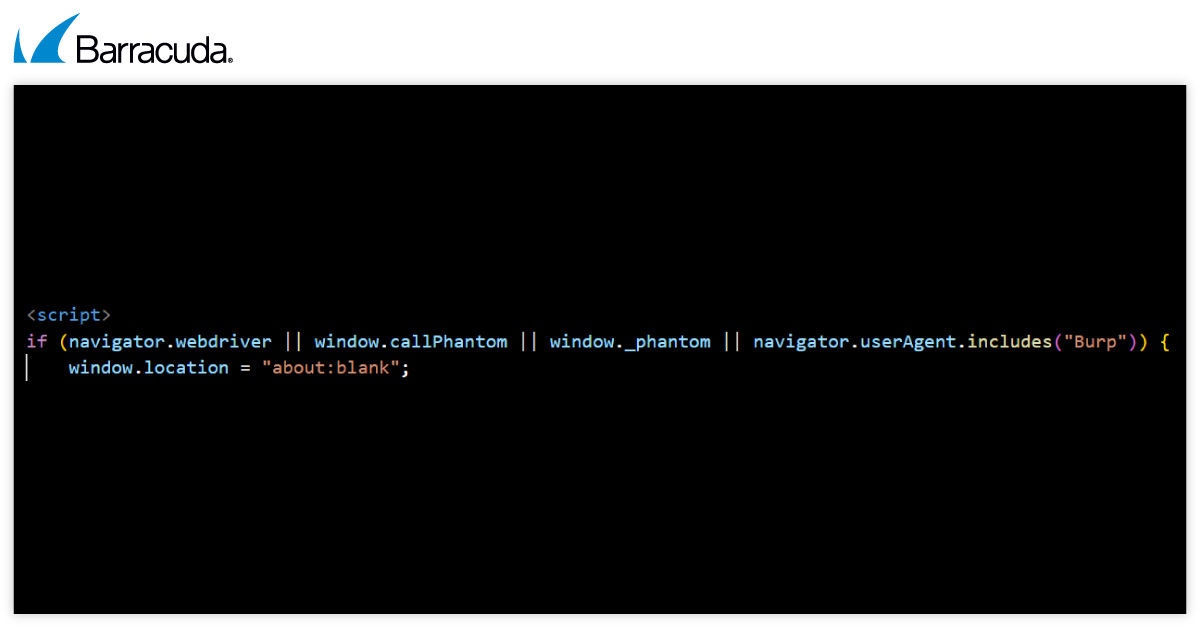

Detetar scripts de segurança automatizados

A análise mais aprofundada do código atualizado do Tycoon 2FA também revelou medidas para identificar e bloquear o tipo de ferramentas ou scripts automatizados geralmente usados por soluções de segurança para determinar se o código é malicioso, por exemplo, a ferramenta de teste de penetração 'Burp'.

Se forem detetadas quaisquer dessas ferramentas, o utilizador é redirecionado para uma página em branco, impedindo uma análise adicional.

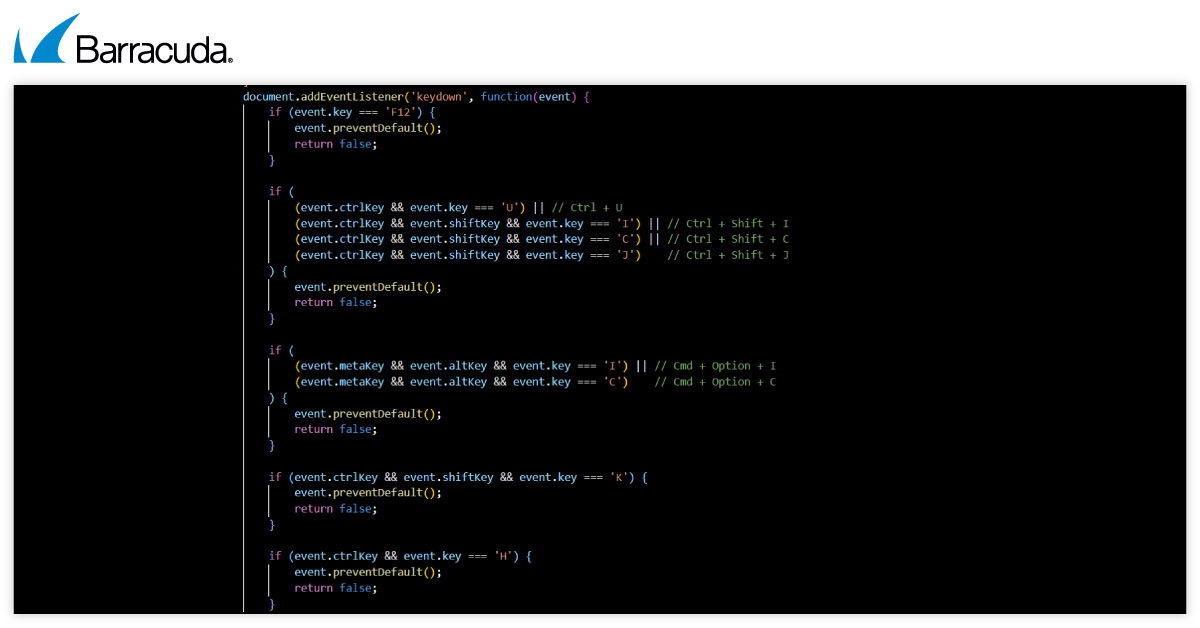

A escutar as teclas que sugerem inspeção da web

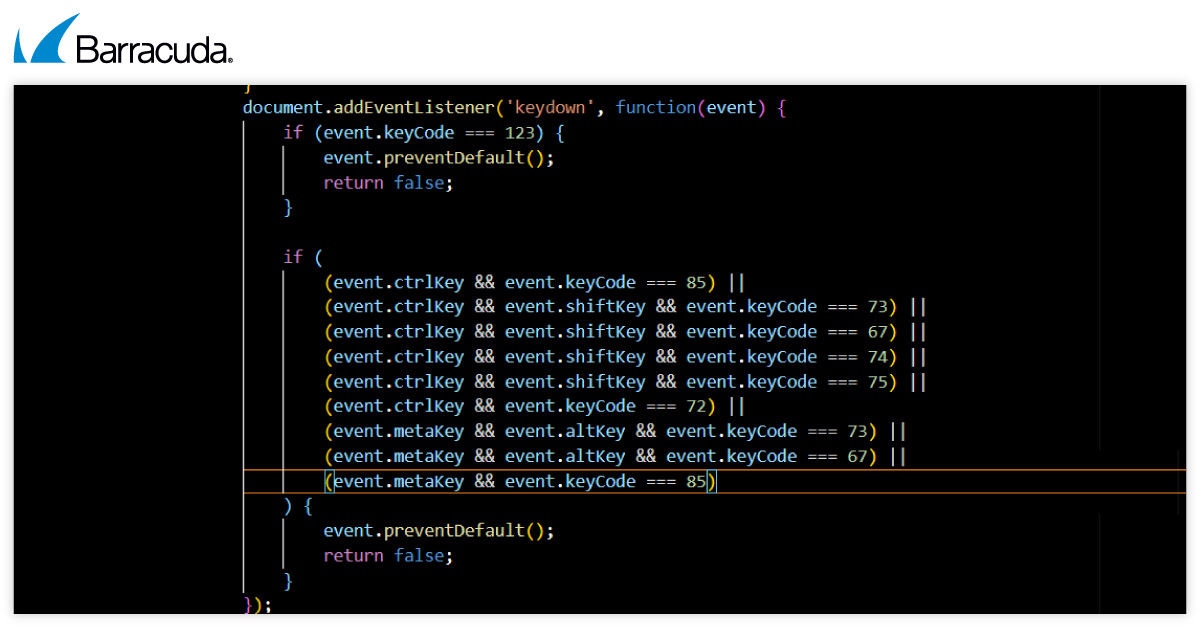

A versão mais recente do Tycoon 2FA pode detetar e bloquear combinações de teclas ou atalhos que são frequentemente utilizados por programadores ou equipas de segurança para inspecionar uma página web, tornando mais difícil para os analistas investigarem a página web em busca de código suspeito, histórico do navegador e mais (ver abaixo).

A página web foi concebida para bloquear a ação quando quaisquer destes atalhos são pressionados.

Observámos também uma versão alternativa do script acima onde as chaves são substituídas pelos seus valores decimais ASCII (ver abaixo):

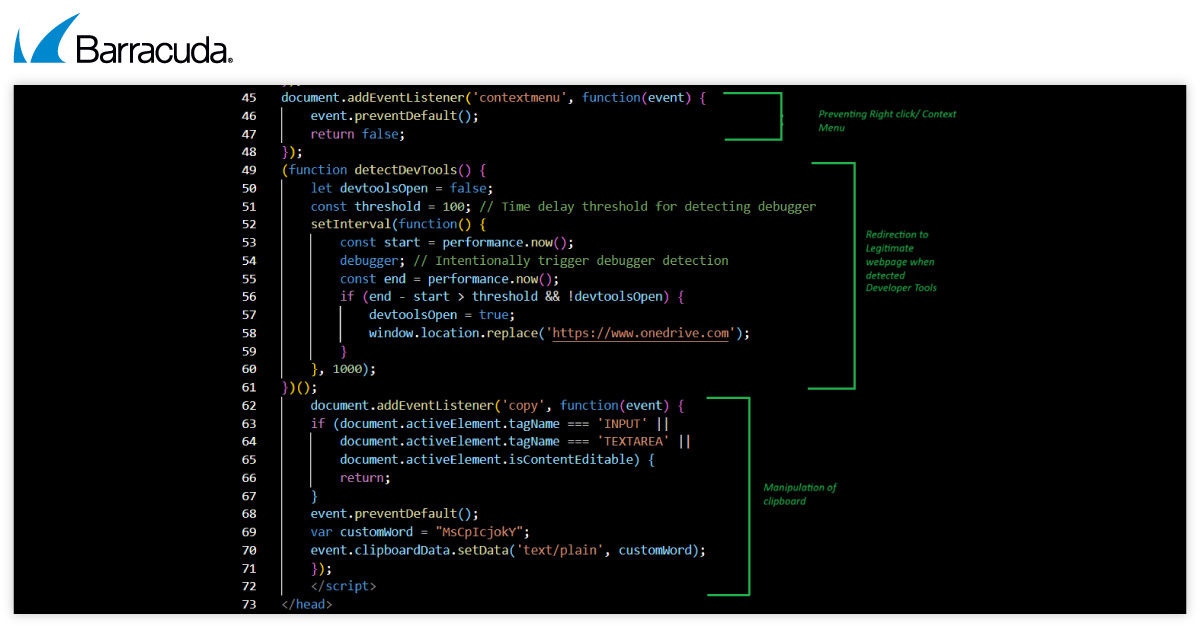

Outras características disruptivas

A versão mais recente do Tycoon 2FA desativou o menu de contexto de clique direito, o que poderia permitir que os utilizadores inspecionassem, guardassem elementos ou obtivessem mais informações sobre a verdadeira intenção da página.

Observámos também o uso de ofuscação de código para obscurecer o conteúdo das páginas web. Esta abordagem é frequentemente utilizada para tornar o código mais difícil de ler.

Por último, mas não menos importante, observámos ferramentas usadas para impedir os utilizadores de copiar texto significativo da página web substituindo automaticamente o conteúdo da área de transferência por uma string especificada, dificultando assim a extração de dados.

Estas foram as alterações mais notáveis na versão mais recente do Tycoon 2FA. Continuamos a investigar mais profundamente este kit de phishing e outros para aprender sobre a sua funcionalidade e como proteger todos de tais ataques.

Conclusão

Em 2025, o phishing deixou de ser uma ameaça básica, tornando-se um vetor de ataque complexo e sofisticado que está cada vez mais bem financiado. Os grupos PhaaS desempenham um papel fundamental na condução desta evolução.

Temos observado o Tycoon 2FA ser utilizado em numerosas campanhas de phishing nos últimos meses. Esperamos que os ciberatacantes continuem a refinar os seus métodos para contornar as medidas de segurança tradicionais e frustrar análises mais profundas. É essencial ter estratégias de defesa ágeis, inovadoras, multicamadas e fomentar uma forte cultura de segurança para se manter à frente desta ameaça em constante evolução.

Procure ferramentas de segurança que evoluam continuamente em linha com as ameaças emergentes, melhorando as regras de correspondência de padrões, monitorizando IOCs e ajustando soluções de segurança.

O Relatório de Invasão de Segurança de E-mail de 2025

Principais conclusões sobre a experiência e o impacto das violações de segurança de e-mail em organizações em todo o mundo

Subscreva o Blogue Barracuda.

Inscreva-se para receber destaques sobre ameaças, comentários do setor e muito mais.

Relatório de Insights do Cliente MSP 2025

Uma visão global sobre o que as organizações precisam e desejam dos seus provedores de serviços geridos de cibersegurança