Os ficheiros de caso do SOC: XDR contém dois ataques quase idênticos que utilizam o ScreenConnect.

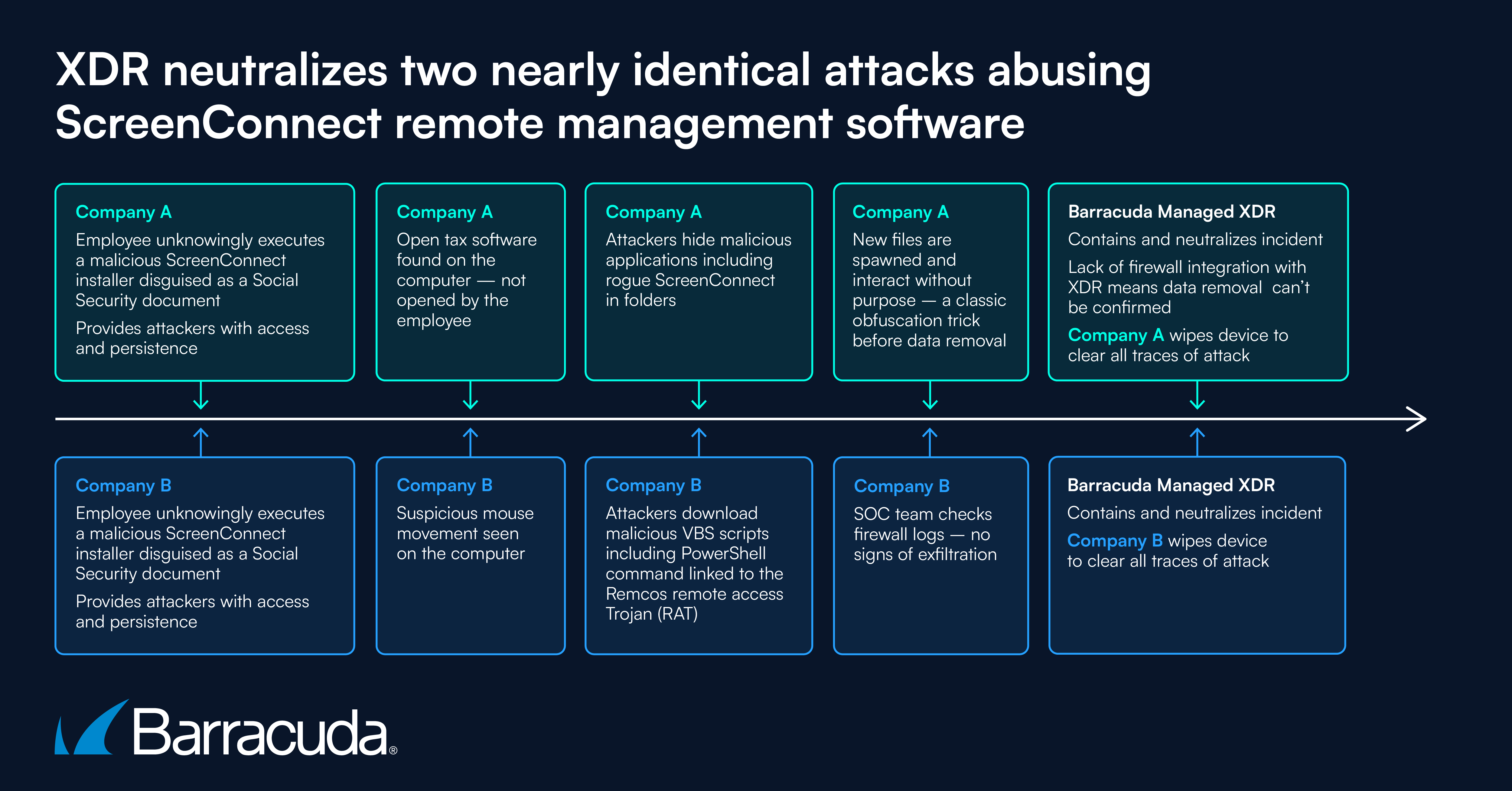

A equipa Managed XDR da Barracuda ajudou recentemente duas empresas a mitigar incidentes em que atacantes conseguiram comprometer computadores e instalar software de gestão remota ScreenConnect não autorizado. Os incidentes foram neutralizados antes que os atacantes conseguissem mover-se lateralmente pela rede.

Resumo do incidente

- Duas organizações diferentes detetaram comportamentos estranhos nos computadores. Uma empresa encontrou software fiscal aberto, e a outra detetou movimentos de rato invulgares.

- Em ambos os casos, os analistas do SOC encontraram implementações desonestas do software de acesso remoto e gestão ScreenConnect.

- Na Empresa A, houve sinais de possíveis tentativas de exfiltração de dados ligadas a uma série complexa de downloads maliciosos.

- A Empresa B tinha evidências de scripts maliciosos e técnicas de persistência.

- Em ambos os casos, o ScreenConnect foi instalado sub-repticiamente com o instalador a disfarçar-se de ficheiros relacionados com questões de Segurança Social.

- Os analistas SOC conseguiram ajudar ambas as empresas a conter e neutralizar os incidentes.

Como o ataque se desenrolou

Empresa A

- A Empresa A ficou desconfiada quando notou software fiscal aberto num computador, que o utilizador afirmou não ter aberto.

- A equipa SOC da Barracuda Managed XDR verificou os registos e identificou software fiscal aberto ligado a uma implementação do ScreenConnect.

- Trabalhando com o fornecedor de serviços geridos da Empresa A, a equipa SOC confirmou que a implementação do ScreenConnect não era autorizada e não fazia parte do ambiente.

- A aplicação desonesta tinha sido instalada pelo utilizador do computador. Tinha executado, sem saber, um instalador malicioso do ScreenConnect disfarçado como um documento da Segurança Social.

- Os atacantes estavam a utilizar o ScreenConnect para estabelecer e manter acesso ao sistema.

- Foram encontrados ficheiros executáveis adicionais na pasta "downloads" do utilizador comprometido, enquanto a aplicação ScreenConnect desonesta foi encontrada escondida em duas pastas, a pasta "Local\Apps\2.0\" e a pasta “\Windows\SystemTemp\”.

- A equipa SOC detetou novos ficheiros a serem gerados e a interagir entre si sem um propósito claro. Tal criação de ficheiros em loop e interações entre programas muitas vezes representam uma tentativa de ofuscação para esconder outras atividades, como a remoção não autorizada de dados.

- Uma vez que a implementação do XDR da Empresa A não tinha integração com o firewall, a investigação não pôde confirmar se havia sinais de exfiltração de dados.

- A equipa SOC aconselhou a Empresa A a limpar completamente e reconstruir o dispositivo infectado para remover todos os vestígios dos atacantes e das suas ferramentas.

Empresa B

- A Empresa B detetou movimentos aleatórios do rato num computador, o que também os levou a uma instalação desonesta do ScreenConnect.

- A aquisição foi semelhante à da Empresa A: Um utilizador final desprevenido tinha descarregado um ficheiro alegadamente da Segurança Social que era, na verdade, um instalador do ScreenConnect.

- Os atacantes criaram então uma nova pasta na qual descarregaram software malicioso adicional, como scripts VBS (uma linguagem de programação leve da Microsoft frequentemente utilizada para aplicações web e tarefas automatizadas).

- Um deles, “Child-Backup.vbs” executou um comando PowerShell fortemente ofuscado para estabelecer persistência aproveitando Remcos malware. O malware Remcos é um Trojan de acesso remoto avançado (ou RAT) que pode ser usado para controlar e monitorizar um computador Windows.

- A equipa SOC verificou todos os registos do firewall e não viu sinais de exfiltração de dados.

- · A equipa SOC também aconselhou a Empresa B a limpar completamente e reconstruir o dispositivo infectado para remover todos os vestígios dos atacantes e das suas ferramentas.

Principais lições aprendidas

- As organizações precisam de uma estratégia de segurança forte e ciber-resiliente que possa tanto prevenir acessos maliciosos como mitigar o impacto de agentes de ameaça que conseguiram comprometer contas e endpoints.

- Isto deve incluir monitorização e registo de terminais que permitam às equipas de segurança identificar instalações de software malicioso e ferramentas de acesso remoto não autorizadas.

- Em casos em que os atacantes abusam de uma aplicação confiável já implantada por uma organização, a intenção maliciosa de ações diárias de TI, como downloads de ficheiros, pode nem sempre acionar um alerta de segurança.

- A estratégia de segurança deve, portanto, também incluir medidas de deteção e prevenção de malware para descobrir scripts ofuscados e técnicas de persistência.

- Igualmente importante é a sensibilização dos funcionários para a cibersegurança sobre as mais recentes técnicas de phishing e navegação segura para mitigar os ataques de engenharia social.

- Limpar sistemas comprometidos pode ser uma medida de controlo para eliminar ameaças se os atacantes tiverem conseguido alcançar persistência.

Barracuda Managed XDR ajuda a detetar e mitigar tais incidentes. Monitoriza continuamente os endpoints e a atividade da rede para identificar comportamentos anómalos, como instalações de software não autorizadas ou interações de ficheiros invulgares. Utiliza inteligência de ameaças para detetar scripts e ferramentas maliciosas conhecidas, como o malware Remcos ou comandos PowerShell ofuscados.

O Managed XDR proporciona ainda capacidades de resposta rápida a incidentes, garantindo uma contenção e remediação rápidas das ameaças identificadas. Registos detalhados e análise forense ajudam a rastrear a origem e o âmbito do ataque, permitindo medidas estratégicas de prevenção futura.

Ao integrar com a deteção e resposta de endpoint (EDR), o Managed XDR melhora a visibilidade em sistemas isolados e fornece insights acionáveis para mitigação. A caça proativa de ameaças suportada pelo Managed XDR ajuda a identificar mecanismos de persistência e a eliminá-los antes que os atacantes obtenham acesso sustentado.

Visite o site para mais informações sobre Barracuda Managed XDR e SOC. Para saber mais sobre as novas funcionalidades, atualizações e novas deteções do Barracuda Managed XDR, consulte as notas de lançamento mais recentes.

O Relatório de Invasão de Segurança de E-mail de 2025

Principais conclusões sobre a experiência e o impacto das violações de segurança de e-mail em organizações em todo o mundo

Subscreva o Blogue Barracuda.

Inscreva-se para receber destaques sobre ameaças, comentários do setor e muito mais.

Relatório de Insights do Cliente MSP 2025

Uma visão global sobre o que as organizações precisam e desejam dos seus provedores de serviços geridos de cibersegurança